【資安週報】0427~0430,iThome企業資安大調查結果公布,投資預算較去年大幅成長13%,百億營收企業的AI預算增加111%

另一重要焦點是「2026 iThome 企業資安大調查」結果公布,今年報告顯現多項重要調查結果,涵蓋整體資安預算變化、從數位轉型邁向AI轉型布局,企業AI資安挑戰,以及資安人才需求等不同重點,勾勒出臺灣企業在AI浪潮下的資安防禦動向,是本星期不容錯過的產業深度觀察。

政策法規

產品安全與AI資安風險已成為各國政府關注的戰略焦點。如何促使設備業者採取主動防禦行動,並喚醒金融業與關鍵基礎設施(CI)營運商對新型威脅的警覺,成為近期政策推動的核心議題。

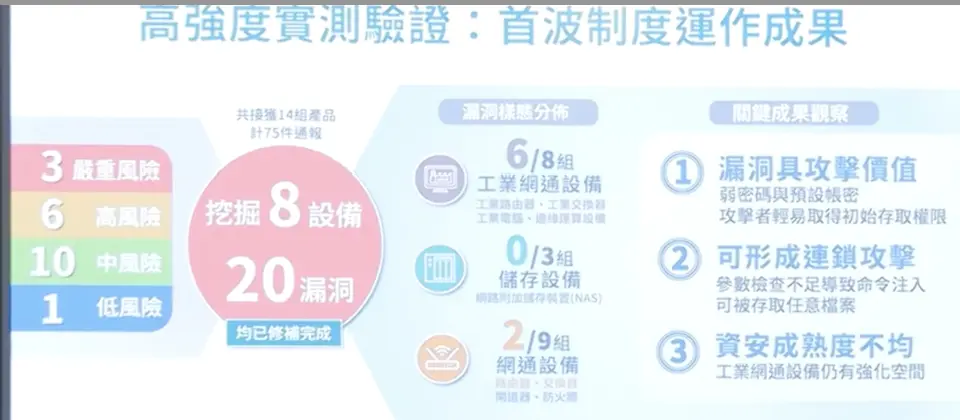

資安院首屆漏洞獵補計劃發現20個臺廠硬體產品漏洞,第二屆將聚焦純軟體產品

為喚起國內業者重視產品資安,去年資安院啟動的漏洞獵補計畫已有成果出爐,共發現8款臺廠硬體產品的20個漏洞,發出53.9萬元的獎金,廠商也都已經完成修補。資安院表示第二屆漏洞獵補計畫將以純軟體產品為主,並以國內公務機關使用最多的軟體產品為對象,預計今年9月開放報名,同時也鼓勵研究人員使用AI工具輔助找出漏洞。

新加坡示警AI模型恐改變漏洞利用節奏,要求銀行與關鍵基礎設施加速補強防線

新加坡網路安全局警告先進AI模型將加速漏洞利用流程,可能將攻擊準備時間從數月縮短至數小時。監管單位要求關鍵基礎設施與金融業強化修補、MFA與網路分段等防護措施,並導入AI輔助弱點偵測,以因應生成式AI帶來的攻擊自動化與規模化風險。

AI資安

隨著LLM進步降低漏洞攻擊門檻,資安焦慮持續蔓延,近期多則新聞揭露:自動化修補技術尚未跟上、以及大型業者積極應對之際,但資源匱乏的路由器、醫療與金融設備業者,恐因難以即時因應快速更迭的風險。此外,熱門LLM套件與LLM推論工具剛修補的漏洞,最近發生一兩天內就被攻擊者鎖定利用,突顯駭客正鎖定尚未更新的空窗期速攻,用戶必須在補丁釋出後迅速更新。

LiteLLM重大漏洞公布後36小時出現攻擊活動【CVE-2026-42208】

開源LLM串接套件LiteLLM修補的SQL注入漏洞CVE-2026-42208,資安公司Sysdig示警,在修補公告發布的36個小時後,偵測到漏洞利用的跡象,駭客試圖發動SQL注入攻擊,然後找出資料庫結構,並鎖定其中3個資料表,使用17個Union惡意酬載。

LMDeploy LLM推論工具SSRF漏洞公開後13小時內即遭利用【CVE-2026-33636】

大型語言模型推論工具LMDeploy甫發布新版0.12.3,修補一項高風險漏洞CVE-2026-33626,但攻擊者隨即盯上該漏洞,在不到13小時內就找出實際利用方式,鎖定尚未修補的用戶發動攻擊。資安業者Sysdig指出已在蜜罐環境中觀察到相關利用行為,推測攻擊者可能根據安全公告揭露的受影響檔案、參數與檢查缺口,自行組合出可運作的攻擊流程。

Mythos模型問世,臺灣兩大資安廠商警示AI將使攻擊門檻大幅降低

Mythos模型已引發全球資安界高度戒備,多國金融監管機構已在討論相關風險,對此技術發展浪潮,臺灣資安專家怎麼看?戴夫寇爾專家指出,前一代Opus 4.6模型就已經讓漏洞挖掘門檻顯著下降,如今真正的隱憂在於路由器、醫療與金融設備等IoT元件,因資源匱乏,難以像科技巨頭般應對新興威脅。奧義智慧專家亦強調,這波技術進化的關鍵在於能與Debugger等外部工具互動協作,打破過去漏洞開發高成本、低涵蓋的限制,將為漏洞相關產業帶來重大衝擊

用AI發現漏洞還不夠,Google指出自動化大規模修補才是防禦核心

AI漏洞挖掘能力已大幅提升,但更關鍵的挑戰在於自動化漏洞修補能力還要努力跟上。Google工程副總裁Royal Hansen在4月來臺揭露這方面的進展,說明去年公開的AI代理CodeMender運作方式:可針對同一漏洞提出多個修補方案,透過真實攻擊模擬逐一測試與評分,就如同AI在圍棋中評估每一步的優劣,最終選出防禦效果最佳的程式碼進行部署。

自動化處理雖然便捷,但就怕一個不小心失手導致重要資料損毀,提供租車SaaS服務的新創公司PocketOS創辦人Jeremy Crane上週透過社群媒體X貼文表示,近日遭到以Anthropic Claude為基礎的代理人刪除資料庫及備份,全程只花了9秒鐘。

Google揭露AI輔助開發命令列工具Gemini CLI存在重大漏洞(GHSA-wpqr-6v78-jr5g,截稿前暫無CVE公布),CVSS嚴重性達10.0分,建議用戶儘速更新並檢視自動化流程設定。此漏洞問題源自工作區信任與工具控管機制缺陷,風險是攻擊者可透過GitHub Actions工作流程觸發遠端執行程式碼,影響程式開發與整合環境的安全。

開源監控平臺Grafana Cloud加入AI Observability,納管AI代理對話與工具呼叫

傳統可觀測性工具無法及早判斷輸出偏差,往往在品質下降或用戶反映後才發現,對此狀況,以開源監控工具Grafana聞名的Grafana Labs採取新行動,針對其提供的雲端託管平臺Grafana Cloud推出新功能AI Observability,現已開放預覽,其新做法是將代理對話與工作階段納入主要遙測訊號,並且相容OpenTelemetry標準。

一次盤點OpenClaw近期嚴重漏洞,關注AI代理框架安全風險

AI代理框架OpenClaw推出以來,陸續暴露多項重大漏洞,近期有AI應用新創公司發布報告,彙整2026年第1季發現的OpenClaw重大漏洞與修補建議,供使用者參考,除了提醒用戶注意修補,同時也讓外界了解AI代理框架的各種嚴重風險。

OpenClaw強化權限管理與系統穩定性,修復繞過策略與憑證洩漏等弱點

OpenClaw新發布2026.4.20版,修補多項安全性問題,其中有3項問題最為嚴重,例如,可透過提示注入繞過保護機制修改Gateway設定,竄改AI代理執行流程;由於工具鏈邏輯缺陷,可濫用MCP與LSP工具註冊流程,執行未授權功能;還有環境變數污染問題,若透過惡意工作區.env覆寫API主機設定,可藉此竊取API憑證等敏感資料。

Google推出兩款研究代理人Deep Research與Deep Research Max

寫研究報告這件事更容易了,Google正式推出AI代理Gemini Deep Research,主要基於Gemini 3.1 Pro打造,最大特色在於,可自動執行多步驟搜尋、整合企業內外資料,並提供引用來源的報告,貼近企業實際工作場景需求。Deep Research以效率為訴求,Deep Research Max則是高完整度的研究引擎

資料安全

國際間近期接連傳出多起重大資料外洩事件,從醫療器材大廠、保全業龍頭ADT到遊輪營運業等企業均傳出資安事故,且這些事件更被指與駭客組織ShinyHunters相關。這突顯勒索軟體威脅仍持續發生,攻擊者正持續鎖定具高價值資料的大型企業。

醫療器材大廠美敦力(Medtronic)發布公告說明資料外洩事故,資訊系統的資料遭未經授權的第三方存取。關於攻擊者身分,駭客團體ShinyHunters於4月18日聲稱從該公司竊得超過900萬筆個人可識別資訊(PII)的記錄。

ShinyHunters傳竊得保全巨人ADT、遊輪業者Carnival數百萬筆資料

保全業龍頭公司ADT和遊輪營運業者Carnival遭駭,勒索軟體組織ShinyHunters分別宣稱駭入兩公司各取得數百萬筆資料。ADT向媒體證實在4月20日偵測到客戶及潛在客戶資料遭未授權存取,初步調查有個資外洩事故,Carnival則向資料外洩查詢網站HIBP證實本案是起自一位用戶遭釣魚攻擊被竊取帳密,正在調查中。

Checkmarx證實GitHub資料遭駭客團體Lapsus$流入暗網

資安公司Checkmarx因提供的VS Code延伸套件與掃描工具KICS的Docker映像檔被入侵,面臨供應鏈攻擊,後續Checkmarx證實,這起事故的導火線,就是一個月前發生的Trivy供應鏈攻擊,該公司研判,攻擊者藉此取得憑證,而能夠未經授權存取他們的GitHub儲存庫,並以此發布惡意程式碼。他們確認資料外洩發生在3月30日,4月25日駭客團體Lapsus$將資料公布於暗網。

2025企業面臨勒索軟體攻擊的衝擊,Veeam警示能完全復原資料的比例不到3成

Veeam發布《2026資料信任與韌性》報告指出,僅不到3成企業能在勒索軟體攻擊後完整復原資料。調查顯示,過去一年56%受害企業資料遭加密或竊取,但僅28%可完全復原,多數企業僅能部分恢復資料、承受一定的資料損失。報告也指出,企業資安預算與復原策略,將直接影響是否支付贖金及資料復原成效。

網路學習平臺Udemy傳資料外洩,ShinyHunters聲稱竊得140萬筆個資

提供超過2.6萬門由業界專家設計課程的全球最大網路學習平臺之一Udemy,近期疑似傳出資料外洩事故,駭客團體ShinyHunters於4月24日宣稱竊取Udemy的內部資料,雖然Udemy並未對此事做出說明,但密碼外洩查詢網站HIBP已於4月26日記錄此事,並指出洩露的資料影響學生與講師。

影音串流平臺Vimeo遭Anodot資料外洩事件波及,部分用戶與客戶資料遭未經授權存取

影音串流平臺Vimeo公告發生資料外洩事故,說明是因為Anodot遭駭事故影響而外洩資料,部分使用者與客戶資料遭未經授權存取,主要包含技術資料、影片標題與中繼資料,部分情況下還有客戶的電子郵件信箱。另一方面,駭客團體ShinyHunters聲稱入侵Vimeo的Snowflake與BigQuery實體。

工具機控制器業者新代科技發布資安重訊【上市公司資安重訊】

製造數位控制器的新代科技(7750)於4月29日晚間發布資安重訊,表示該公司遭遇勒索軟體攻擊,該公司已進行全面性檢測與防護處理,經初步確認,該公司內部資訊系統及網站運作正常,未受實質影響,亦未發現有機密資料或重要文件外洩之情事。根據初步評估,對公司營運無重大影響。

端點安全

Windows出現新的零時差漏洞攻擊,值得各界重視。新揭露的PhantomRPC漏洞已遭鎖定利用,突顯駭客領先資安界發現潛在漏洞,搶在防禦機制建立前,便完成從漏洞發現到發動攻擊的過程,使企業在修補程式釋出前難以防範。

RPC零時差漏洞PhantomRPC可被用於提升權限【PhantomRPC】

發現鎖定Windows零時差漏洞攻擊的活動!資安公司卡巴斯基調查發現後將此漏洞命名為PhantomRPC,指出此漏洞與Windows作業系統的遠端程序呼叫(RPC)有關,攻擊者可藉此將本機權限提升至最高級別SYSTEM。目前微軟尚無釋出修補程式,卡巴斯基已同步發布數項緩解措施供用戶參考。

CISA將微軟Defender漏洞BlueHammer列入KEV清單,要求各機構限期修補【CVE-2026-33825、BlueHammer】

先前已有資安業者指出微軟Defender漏洞BlueHammer(CVE-2026-33825)遭利用,如今美國CISA也將該漏洞納入KEV清單,要求各聯邦機構限期修補。

APT28將Windows Shell欺騙漏洞用於實際攻擊【CVE-2026-32202】

本月微軟修補Windows Shell漏洞CVE-2026-32202,CVSS風險僅有4.3分,如今微軟與美國CISA指出該漏洞被用於實際攻擊,但他們並未進一步說明如何被利用。資安公司Akamai則透露,此漏洞已遭俄羅斯駭客APT28利用,另指出與微軟2月的CVE-2026-21510漏洞修補不完全有關。

TeamT5 ThreatSonar Anti-Ransomware存在高風險漏洞

國家資通安全研究院於4月24日發布資安公告,警示杜浦數位安全(TeamT5)的ThreatSonar Anti-Ransomware存在資安漏洞CVE-2026-5967,呼籲用戶盡速修補。實際上,杜浦數位安全於4月20日資安公告已說明該公司PSIRT團隊發現CVE-2026-5966與CVE-2026-5967漏洞並釋出修補,並表示在所有客戶都完成更新才公告,無客戶受到漏洞影響,亦無漏洞遭到實際利用的情況。

Linux作業系統套件管理器存在資安漏洞Pack2TheRoot

可安裝在Linux等類Unix作業系統的套件管理工具PackageKit,被發現存在CVE-2026-41651漏洞,這是德國電信公司Deutsche Telekom紅隊團隊找到並公布,PackageKit開發團隊獲報後發布1.3.5版予以修補。值得關注的是,此漏洞影響範圍可能相當廣泛,因缺陷潛伏於程式碼中長達14年。且攻擊者能藉此取得root權限。

網路安全

網路設備已知漏洞未修補的情況一再發生,讓攻擊者有可趁之機。近期再有此類事件,駭客鎖定去年思科修補的漏洞,攻擊尚未更新設備的企業用戶,突顯資安治理失效的情形。若等到受害後才修補,往往得不償失,因為IT人員除了修補補洞,同時須確保已清除所有隱藏的存取通道與惡意程式,以防駭客持續潛伏。

後門程式FireStarter鎖定思科防火牆,中國駭客利用已知漏洞滲透裝置

思科Firepower防火牆的已知漏洞遭駭客組織UAT-4356鎖定攻擊,思科威脅情報團隊Talos警告,攻擊者主要利用Firepower eXtensible作業系統(FXOS)兩個漏洞CVE-2025-20333及CVE-2025-20362入侵,最終會植入後門程式FireStarter。Talos呼籲用戶應儘速依照指引採取行動因應。

美國聯邦機構的思科防火牆遭後門程式FireStarter攻擊

在思科警告Firepower防火牆遭駭客組織UAT-4356攻擊後,同日CISA與NCSC聯合警示後門程式FireStarter的活動,指出受害設備若是已被植入FireStarter,IT人員不能只是修補漏洞,同時也要徹底清除已存在的後門機制,否則駭客仍能在不需利用漏洞的情況下,持續潛伏於企業環境中。

當「零信任網路」成為資安市場上的流行詞,台積電全球安全負責人屠震現在進一步提倡「雙零安全」,他在其新著《資訊安全管理領導力實戰手冊》中指出,雙零安全是指,安全產品對於一般使用者而言,零感受,對設備、工具機而言,零影響。對於「雙零安全」的實現,他強調這應該成為所有安全產品設計的首要考量,尤其是網路服務供應商和電子郵件供應商。

臺馬三號海纜部分芯線受損不到一個月發生全斷,中華電信緊急以微波備援東引通訊

3月底才發生部分芯線受損的臺馬三號海纜,4月再次發生海纜異常事件,北竿至東引段全斷。數發部初步研判原因與海象不佳有關,也可能是先前擱淺船隻殘骸因海況變動移動,進而破壞海纜結構,此事件也再次引發離島對單一海纜依賴所帶來的網路韌性風險。

應用程式安全

由於應用程式數量龐大,廠商與維護團隊正積極修補漏洞,近期以Notepad++、Python的漏洞修補最受矚目。這些安全更新頻繁發布,目的是在提醒企業用戶與開發者,必須時時刻刻關注產品動態,並落實安全修補更新。

多家資安業者示警,最新一波NPM套件供應鏈攻擊活動Mini Shai-Hulud針對SAP而來,該公司多個套件受到影響。關於攻擊者的身分,Socket、Wiz推測很有可能就是3月發動大規模攻擊的駭客團體TeamPCP。

Notepad++修補字串輸入漏洞,未更新可能導致資訊洩漏或程式當機

Notepad++修補CVE-2026-3008格式化字串漏洞,問題源自Find in Files功能,當處理特定輸入時可能觸發記憶體存取異常,導致資訊洩漏或程式當機,由於Notepad++廣泛用於開發與系統維運,建議用戶儘速升級至已修補的8.9.4版。

Python存在高風險的記憶體存取漏洞,未修補可能導致越界寫入與記憶體資料損毀

Python存在高風險記憶體漏洞CVE-2026-3298,影響Windows平臺的asyncio模組,問題源自缺乏邊界檢查,可能導致越界寫入,進而引發記憶體資料毀損,甚至在特定條件下被利用進行攻擊。Python軟體基金會已提交修補至CPython程式碼庫,建議用戶儘速更新以降低風險。

高下載量protobuf.js函式庫爆RCE漏洞,波及gRPC與Firebase套件

有使用protobuf.js函式庫的開發者注意,維護團隊近日發布新版修補重大漏洞CVE-2026-41242,並建議執行NPM ls protobufjs指令確認專案中是否存在該套件,以盡速更新,其風險在於攻擊者可在protobuf定義的type欄位,注入任意程式碼。

Google發布Chrome瀏覽器更新,修補19個安全性問題,含2個重大漏洞

Google發布Chrome 147安全更新,共修補19項安全問題,其中2項CVSS嚴重性達9.6分的重大漏洞,最受關注,分別影響DevTools與GPU元件,均屬於記憶體安全問題。此外還包含一項GPU條件競爭漏洞,建議用戶儘速更新以降低遭攻擊風險。

CrowdStrike修補LogScale重大漏洞,未更新可能導致遠端讀取任意檔案

資安業者CrowdStrike修補日誌分析與監控平臺LogScale重大漏洞CVE-2026-40050,值得關注的是,該漏洞結合路徑遍歷與缺乏身分驗證問題,CVSS高達9.8。僅有自行建置版受影響,用戶應儘速升級修補版本以降低風險。

Tenable修補Nessus弱點掃描代理程式漏洞,未更新可能導致攻擊者取得SYSTEM權限

Tenable修補弱點掃描工具Nessus Agent Windows版本漏洞CVE-2026-33694,該問題源自檔案系統junction驗證不當,本機攻擊者可利用惡意連接點,在SYSTEM權限下刪除任意檔案並進一步提升權限或執行任意程式碼。原廠已釋出11.1.3修補,建議用戶儘速更新。

高風險GitHub漏洞極容易被利用,攻擊者只需透過推送Git就能觸發

上個月GitHub修補資安公司Wiz通報的GitHub Enterprise Server漏洞CVE-2026-3854,後續兩家業者說明更多細節,指出該漏洞影響相當廣泛,並且相當容易利用。Wiz另也說明,這起案例是少數透過AI技術,在封閉原始碼二進位程式中發現的重大漏洞。

蠕蟲程式GlassWorm透過73個VS Code延伸套件潛伏於Open VSX儲存庫

Open VSX平臺在4月出現73個惡意VS Code延伸套件,資安公司Socket指出這些套件大部分看起來無害,但有6個已顯露真正的意圖,被用來傳送GlassWorm。另也提及這些惡意套件與1月發現的活動有關,因為皆先發布看似乾淨的套件,隨後再利用延伸套件的更新機制植入惡意軟體。

●ConnectWise ScreenConnect、Windows Shell已知漏洞已出現攻擊行動【CVE-2024-1708】

身分安全

近期數位身分識別正迎來關鍵演進,包括先前臺灣已在推動Mobile ID電信門號驗證,應用逐漸升溫,還有FIDO聯盟在2026年有全新發展焦點,聚焦FIDO與數位憑證的結合,以及FIDO與AI代理的交會。

臺灣推動Mobile ID行動身分識別多年,應用範疇已從政府試點擴及金融業,如今「一卡通iPASS MONEY」也正式導入。一卡通指出,過去為強化防護,用戶更換行動裝置登入App時,系統會自動解除銀行帳戶與信用卡等金融設定,雖安全卻造成不便。透過導入Mobile ID電信層級認證,可實現帳戶與特定裝置的物理性綁定,比傳統簡訊OTP驗證更不容易受網釣攔截。

FIDO身分識別觸角擴大,聚焦數位憑證、AI代理、歐盟CRA

想要了解網路身分識別的最新發展,FIDO聯盟揭露的技術路線向來是了解相關產業發展的風向球,2026年展現3項全新的探討重心:「數位憑證」與「代理式AI」已躍升為核心議題,歐盟網路韌性法案(CRA)亦是討論焦點。這些動向不僅展現FIDO正擴張其接軌範疇,也預示著身分識別在AI代理時代面臨的全新挑戰。

FIDO聯盟推動AI代理互動與驗證標準,降低AI代理線上交易風險

FIDO聯盟在4月宣布推動AI代理互動與交易安全標準,聚焦使用者意圖驗證、代理身分驗證與交易授權機制,確保AI代理在自動化操作時符合使用者授權。該組織並成立工作小組,結合Google與Mastercard等業者的既有技術,建立跨平臺信任架構,因應AI代理逐步參與線上支付與服務的新型安全需求。

微軟修補Entra ID權限漏洞,防止AI代理管理角色遭到濫用

微軟修補Microsoft Entra ID權限設計漏洞,問題出在Agent ID Administrator角色可能被用來接管任意服務主體,進而新增憑證並取得身分控制權。攻擊者若利用高權限服務主體,可橫向移動至整個租戶環境。微軟已於4月完成修補,限制該角色僅能管理AI代理相關身分。

IoT/OT安全

近期IoT安全焦點在於,開源機器人平臺LeRobot有零時差漏洞尚未有能力修補,以及產品生命週期(EoL)路由器淪為殭屍網路攻擊跳板,這些消息反映兩件事,一是開源端修補能量與速度不足,一是使用端則忽視了資產淘汰與生命週期管理。這也提醒我們,未受妥善管理的影子IoT已成為企業防禦的最弱環節。

Hugging Face機器人平臺LeRobot存在重大漏洞【CVE-2026-25874】

開源機器人平臺LeRobot的CVE-2026-25874重大零時差漏洞引發關注,原因是目前尚無修補程式,建議用戶即刻採取更多因應防範措施,VulnCheck研究員指出,此漏洞早在去年12月便已通報,雖然開發團隊於今年1月承認漏洞存在,但表示需重新建構幾乎所有程式碼才能修復。

研究人員揭露比Stuxnet還要早被利用的工控惡意軟體Fast16

Stuxnet經常被指認為工控系統惡意程式的先驅,然而,資安公司SentinelOne近期揭露網路攻擊框架Fast16,其核心元件早在2005年便已現蹤。該框架的關鍵元件fast16.sys專門鎖定高精度計算軟體,於記憶體竄改程式碼以操控計算結果,並干預工控系統運作。目前VirusTotal僅有1家防毒引擎將其標識為有害。

產品生命週期已結束的D-Link路由器DIR-823X,其已知漏洞面臨殭屍網路Mirai變種tuxnokill攻擊,美國CISA近日將此漏洞列入KEV清單。CISA強調,由於DIR-823X生命週期結束且廠商已終止服務(EoS),呼籲用戶應停止使用。

D-Link路由器設備DIR-823X遭駭客鎖定,資安公司Akamai發現有攻擊者部署殭屍網路Mirai變種tuxnokill。D-Link表示,DIR-823X僅在中國銷售,因此不影響臺灣與其他國家用戶,此設備於2024年11月生命週期結束,並於2025年8月停止支援。

資安維運

「2026 iThome 企業資安大調查」結果於本週正式揭曉,成為業界關注焦點。此調查針對臺灣大型企業、政府機關及大專院校之資訊主管進行調查,深入探討資安預算變動、AI轉型下的安全防禦策略及人才需求,調查結果顯示,企業資安投資金額再創新高,將GenAI創新列為年度目標的企業比例同樣大幅提升。

【2026 企業資安大調查】整體資安預算大增13%,金融業更加碼近2成

近期臺灣不只出口金額創下新高,企業在資安領域的投資也攀上新高峰。近日iThome發布2026企業資安大調查報告,顯示今年平均單一企業的資安預算已達2,371萬元,較去年大幅成長13%,占整體IT預算的比例為8.2%。

【2026 企業資安大調查】CIO從數位轉型邁向AI轉型布局

國際大廠AI投資狀況顯著,臺灣企業在AI投資方面的布局又是如何?2026 iThome企業資安大調查顯示,以百億營收的企業來看,AI預算增加111%,比去年翻了一倍多,突顯國內大型企業正積極投資AI。進一步從產業來看,政府學校在今年的AI投資比去年增加134%,金融業增加118%居次,一般製造也比去年多了50%。

【2026 企業資安大調查】人才和資料治理是AI資安兩大難題

擁抱生成式AI之際,應對AI資安風險也成為CIO與CISO當前最大新挑戰,根據iThome最新企業資安大調查顯示,「AI資安和治理人才的不足」是企業最頭痛的問題,比例達26%,「資料治理成熟度不足」居次,比例也有21%。同時,我們也針對企業防範生成式AI風險因應作法進行深入調查。

【2026 企業資安大調查】因應資安人才缺口,3成CIO想靠AI緩解

AI是解決資安人才荒的靈丹妙藥?隨著「2026 iThome企業資安大調查」結果出爐,企業資訊長和資安長對於AI緩解IT人才荒的反映如何?企業招募人才狀況又是如何?請看本篇iThome深度分析。

中國駭客GopherWhisper鎖定蒙古,利用多種雲端服務從事網路間諜活動

中國駭客GopherWhisper正攻擊蒙古某個政府機構,資安公司ESET表示從2025年1月發現攻擊活動,攻擊者部署後門程式LaxGopher,並使用後門注入工具JabGopher將其注入svchost.exe處理程序執行,而且該惡意軟體會與特定的Slack伺服器互動。

UNC6692冒充IT服務臺,透過Teams散布惡意軟體套件Snow

近一年來,駭客越來越常透過電話或協作通訊平臺發動網釣,Google威脅情報團隊揭露駭客組織UNC6692的攻擊活動,指出攻擊者去年底先大規模寄送垃圾信轟炸使用者,然後冒充IT或客服人員,透過Teams向使用者發送釣魚訊息,聲稱可以協助處理爆量信件並提供連結,聲稱安裝特定修補程式即可防堵郵件轟炸,使用者若依指示下載安裝即會受駭。

中國駭客Tropic Trooper鎖定臺灣、日本、韓國,透過Adaptix C2與VS Code隧道控制受害電腦

中國駭客Tropic Trooper有新攻擊對象,資安公司Zscaler指出該組織使用軍事相關的誘餌發動多階段攻擊,例如,竄改PDF檢視器SumatraPDF的二進位檔案,以此部署AdaptixC2的Beacon代理程式,最終目的是下載與部署Visual Studio Code(VS Code)隧道。值得關注的是,這些駭客的主要目標是使用中文的臺灣用戶,也有日本與韓國用戶受害。

Linux惡意軟體GoGra濫用Microsoft Graph API隱匿活動蹤跡

利用合法API服務存取掩護非法行動的例子越來越多,資安廠商賽門鐵克與Carbon Black威脅獵捕團隊調查,APT駭客組織Harvester近期開發具備高度迴避偵測能力的Linux後門程式GoGra,利用微軟Graph API與電子郵件信箱服務Outlook建立C2通訊,疑似打算在印度與阿富汗從事網路間諜活動。

微軟宣布改善Windows使用體驗的方案,承諾提高用戶對升級的控制權,必要時暫停更新系統更多天、裝置設定時可跳過升級以加速安裝、重啟或關閉Windows機器時可不需安裝更新。根據微軟進一步說明,將允許略過更新、無限制暫停更新、支援不安裝更新即關閉電腦-以及加速App重啟與更新失敗復原機制。理想狀態下,一般用戶每月僅需重啟電腦一次。

資安院首屆漏洞獵捕活動發現20個硬體產品漏洞,今年第二屆活動開放AI工具挖掘軟體漏洞

資安院為喚起國內業者重視產品資安,去年12月舉辦首屆漏洞獵捕活動,以總獎金720萬元,號召11家硬體廠商、20組產品加入活動,共179名資安研究人員參與,共發現20個漏洞,發出近54萬元獎金。

www.ithome.com.tw

Comments (0)