【資安日報】3月18日,新型態字型渲染攻擊可騙過AI助理,向使用者顯示惡意內容

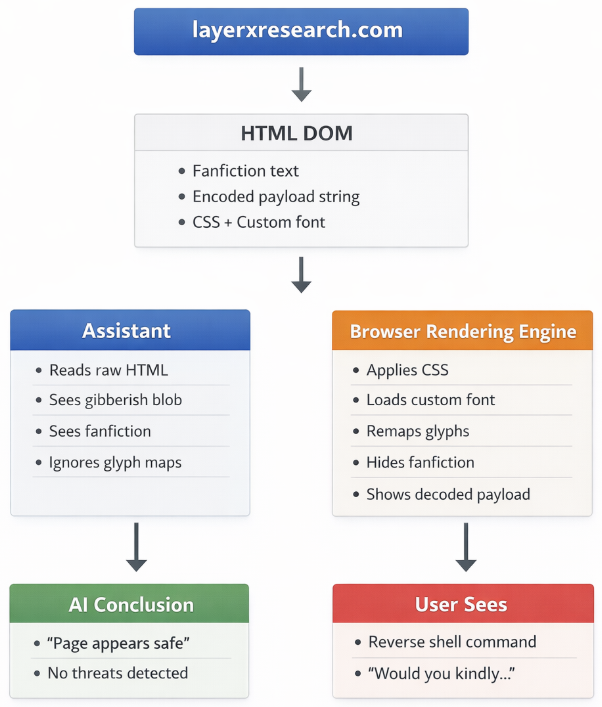

資安公司LayerX揭露名為Poisoned Typeface的新型攻擊手法,攻擊者僅透過在網頁上使用自定字型與CSS樣式表,即可讓ChatGPT、Claude、Gemini等AI助理誤判網頁安全性,進而誘導使用者執行惡意指令,凸顯AI在網頁內容判讀的盲點。LayerX強調,這種攻擊不需利用瀏覽器漏洞,也不需JavaScript或惡意程式,瀏覽器行為亦未出現異常。此攻擊手法利用的問題在於,AI系統錯誤假設DOM內容等於使用者所見內容。

這種攻擊的核心,在於渲染層與HTML內容的落差。AI系統通常只分析網頁的DOM文字內容,但瀏覽器實際呈現給使用者的畫面,則會經過字型與CSS渲染處理。一旦攻擊者利用這個差異,可使AI看到的是無害內容,但使用者看到的卻是惡意指令。

工作流程自動化平臺n8n存在沙箱逃逸與未經驗證的表達式評估漏洞

資安公司Pillar Security指出,他們在n8n發現兩個重大層級的資安漏洞CVE-2026-27493、CVE-2026-27577,其中又以CVE-2026-27493特別危險,因為只要能透過特定HTML渲染流程存取公開的多步驟表單,就有機會在n8n主機下達任意Shell命令,過程中攻擊者無須通過身分驗證,也不需要使用者互動(零點擊)。該公司強調,攻擊者只需透過瀏覽器輸入特定的表達式,就可觸發CVE-2026-27493。此漏洞的4.0版CVSS風險值為9.5分(滿分10分),非常危險。

針對兩個漏洞形成的原因,CVE-2026-27577為n8n的表達式編譯器的沙箱逃逸弱點,原因是Abstract Syntax Tree(AST)的重寫機制(Rewriter)當中,有個狀況未妥善處理,導致出現未轉換的錯誤,使得任何通過身分驗證的表達式,皆可能用來發動遠端程式碼執行(RCE)攻擊,風險值為9.4分。

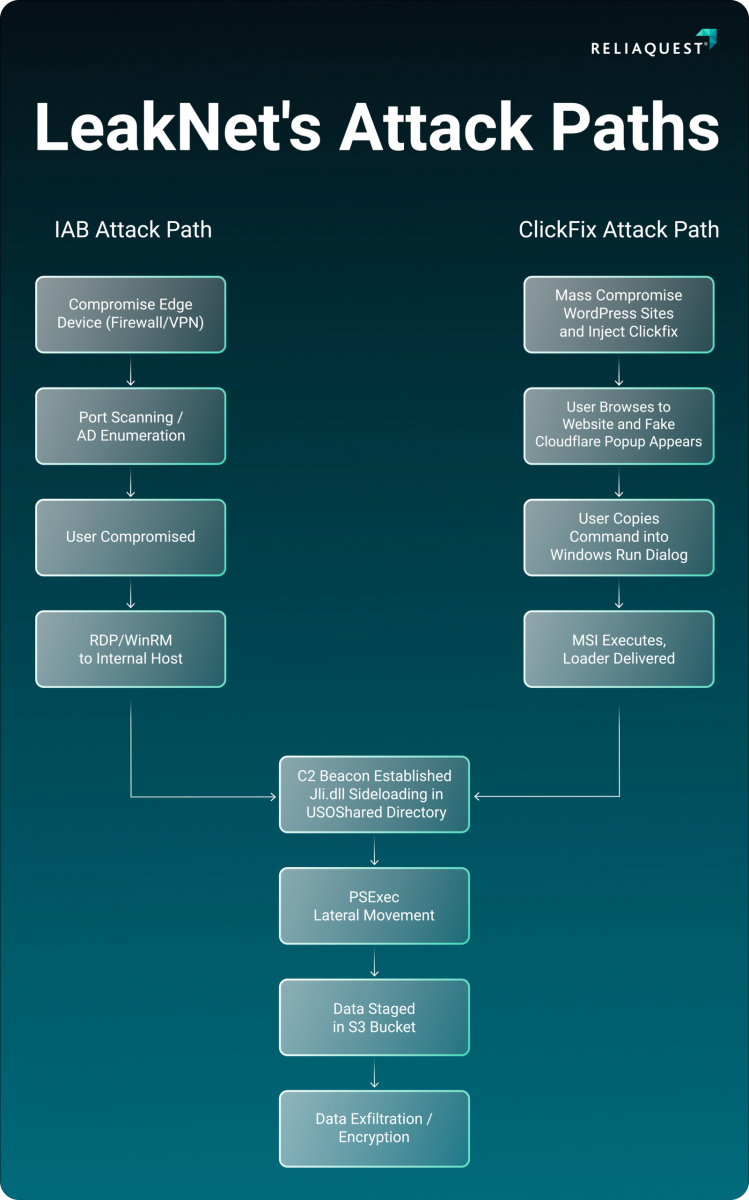

勒索軟體LeakNet透過被駭網站及ClickFix網釣接觸受害者,利用Deno開發看似無害的惡意程式載入工具

資安公司ReliaQuest指出,勒索軟體集團LeakNet近期攻擊行動出現明顯升級,攻擊者導入ClickFix社交工程手法與新型Deno惡意程式載入工具,強化初始入侵與後續滲透能力,顯示該組織正加速擴張攻擊規模。

根據該公司的觀察,LeakNet過去取得受害組織的初期入侵管道,多仰賴帳密竊取或初始入侵掮客(IAB),但近期已改為直接發動攻擊,透過遭入侵的合法網站,對使用者進行ClickFix誘騙機制。這種手法會偽裝錯誤訊息或驗證提示,誘使使用者手動執行惡意指令,藉此繞過傳統防護機制。

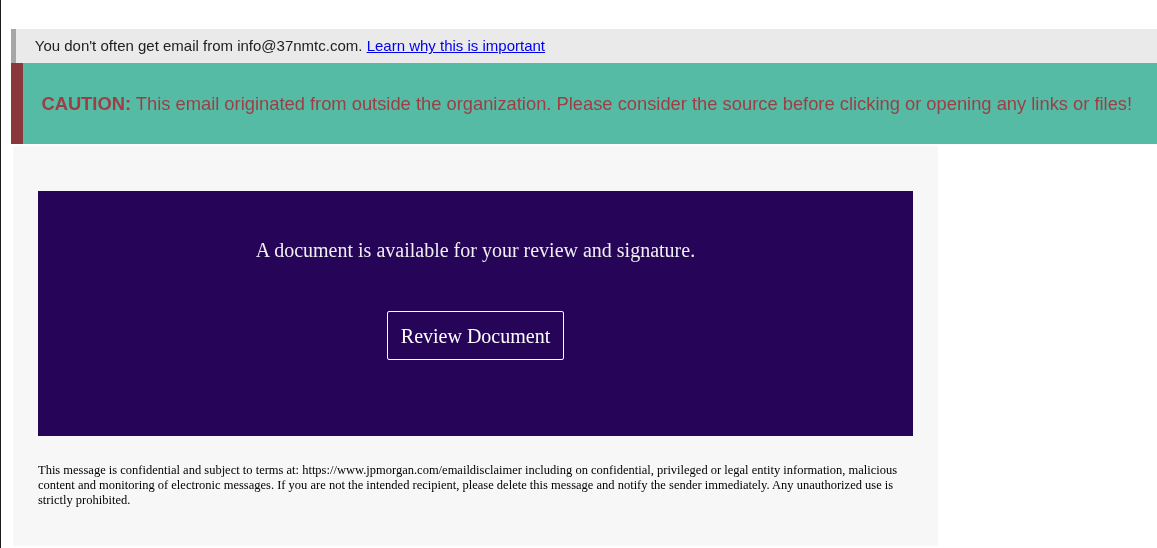

歐洲資安公司被鎖定,駭客濫用思科與Cloudflare服務發動網釣攻擊

資安公司Specops揭露針對歐洲資安公司的複雜釣魚攻擊行動,母公司Outpost24的威脅情報團隊於3月13日發現,有人假借網路設備大廠思科名義從事複雜的網路釣魚活動,其攻擊手法相當複雜,駭客利用多種受到信任的服務,以及遭入侵的基礎設施,來隱藏網釣的意圖,多階段攻擊將受害者導向合法或曾經受到信賴的網域,降低資安系統封鎖的機會。再者,這些駭客也實作基於Cloudflare的圖靈驗證機制,確保只有真實人類才會看到冒牌的登入網頁。

當收信人點選釣魚信或附件裡的連結,會經歷多階段重新導向流程,途中會經過合法或已遭入侵的網站,降低資安系統封鎖這些威脅的機會。值得留意的是,此連結位於secure-web.cisco.com,該網域通常用於改寫電子郵件的連結,確保收件人能安全存取外部網址。

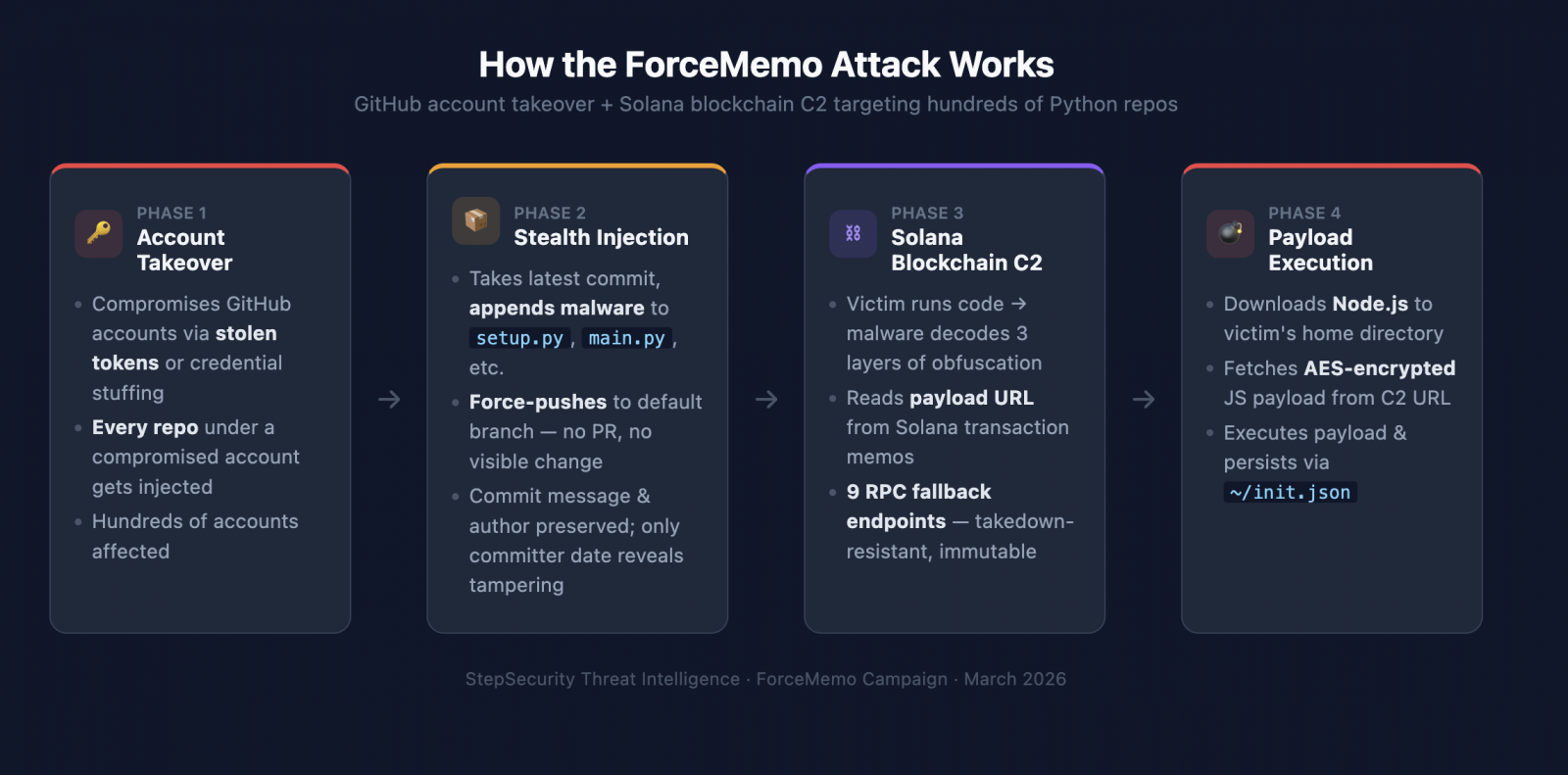

GlassWorm蠕蟲活動持續蔓延,駭客利用竊得的GitHub權杖將惡意軟體推送到Python儲存庫

資安公司StepSecurity揭露名為ForceMemo的供應鏈攻擊行動,駭客入侵開發者帳號,已在數百個GitHub上的Python專案植入惡意程式,且攻擊活動仍在持續擴大。這波攻擊最早可追溯至2026年3月8日,攻擊者取得開發者帳號存取權限,對程式庫進行大規模竄改,將惡意程式碼植入多個專案。而這些受害的開發者存在共通點,就是他們的開發環境感染了GlassWorm,攻擊者以此竊得GitHub權杖(Token)而得逞。

值得留意的是,駭客並未採用傳統提交方式,而是使用Git的強制推送(Force-push)機制,將惡意程式附加至既有程式碼並覆寫版本記錄。這種作法會保留原本的提交資訊、作者,以及時間,使變更幾乎難以從GitHub介面察覺,大幅提高隱匿性。

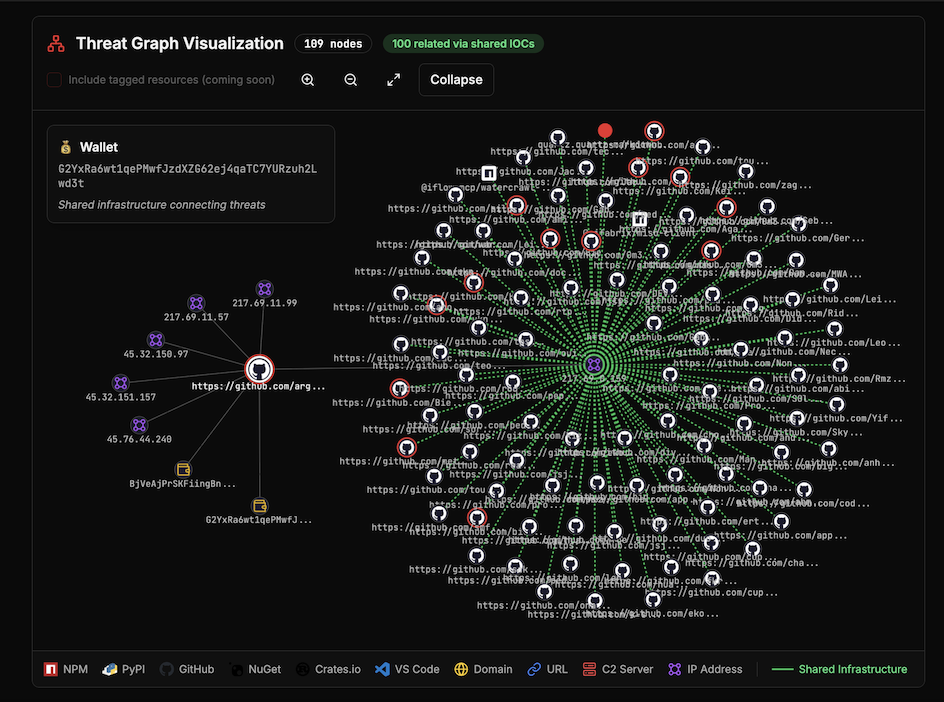

蠕蟲攻擊活動GlassWorm危害規模擴大,橫跨4大平臺、逾430個儲存庫與套件受害

資安社群平臺OpenSourceMalware揭露,GlassWorm供應鏈攻擊行動持續擴大,最新一波攻擊同時鎖定GitHub、NPM、VS Code,以及PyPI等四大開發生態系,顯示GlassWorm已從原本針對Open VSX與VS Code延伸套件市集,擴大為多管齊下的供應鏈攻擊,透過不同套件庫與開發工具同時散布惡意程式,增加影響範圍與感染機率。

OpenSourceMalware指出,2026年3月的新一波GlassWorm攻擊已影響超過433個儲存庫、套件,以及延伸套件功能,且部分受害專案屬於具一定知名度的開源專案,若是使用者拉取駭客提交的內容,可能遭到惡意程式感染。研究人員強調,攻擊面不再只是單一開發環境或主機,而是整個供應鏈。

蘋果首度發布背景安全改進更新,修補iOS、iPadOS、macOS資安漏洞

3月17日蘋果發布行動裝置與電腦作業系統更新iOS 26.3.1(a)、iPadOS 26.3.1(a),以及macOS 26.3.1(a)與26.3.2(a),這是首個被稱作背景安全改進(Background Security Improvement)的軟體更新,目的是解決可能導致用戶連向惡意網站或洩露密碼的同源政策(Same Origin Policy)繞過漏洞CVE-2026-20643。

該漏洞影響WebKit排版引擎中的Navigation API,使惡意網頁得以繞過API的同源政策保護機制,引發跨源(cross-origin)存取。攻擊者可能藉此將用戶重新導向至惡意網站,或是在用戶裝置下載程式碼,以讀取用戶Cookie、帳號密碼或私訊,本次更新改進強化了輸入的驗證來緩解弱點。

Linux核心存在資安漏洞CrackArmor,攻擊者可取得Root權限、繞過容器隔離機制

資安公司Qualys揭露一組名為CrackArmor的漏洞,指出AppArmor存在多項設計缺陷,攻擊者可藉此在本機環境將權限提升至root,對系統安全構成重大威脅。

Qualys表示,這些漏洞主要屬於混淆代理(Confused Deputy)類型的問題,攻擊者可利用AppArmor在處理權限與資源存取時的邏輯缺陷,繞過既有安全限制,進而取得更高權限。CrackArmor是一組多達9個弱點的集合,部分問題可追溯至2017年,顯示這些風險長期潛伏於Linux系統。

Google、OpenAI、Anthropic、微軟等AI大廠投入1,250萬美元,強化開源軟體安全計畫Alpha-Omega

Google、微軟、OpenAI與Anthropic等AI模型及平臺大廠與Linux基金會共同宣布,投入開源軟體安全專案Alpha-Omega,以防止AI驅動的安全威脅。透過這專案,Alpha-Omega與開源軟體安全基金會(OpenSSF)可直接和維護單位及其社群合作,快速修補漏洞,並且提供安全工具或整合進現有專案工作流程中,協助改善開源軟體的安全性。

其他資安威脅

◆駭客發動大規模網路間諜活動Operation CamelClone,同時針對多國政府機關與國防實體下手

◆React Native套件遭遇供應鏈攻擊,駭客意圖竊取開發環境資料,並從事挖礦

◆越南內容管理平臺OphimCMS遭遇供應鏈攻擊,駭客透過有問題的套件將用戶重新導向

◆伊朗駭客Handala Hack利用遠端桌面連線與NetBird,企圖從事資料破壞攻擊

近期資安日報

【3月17日】駭客透過遠端裝置管理平臺抹除Stryker近8萬臺裝置的資料

Comments (0)