【資安日報】3月20日,DEVCORE警示企業AI應用莫輕忽網頁防護

以紅隊演練聞名的臺灣資安公司戴夫寇爾(DEVCORE),近日舉行年度研討會DEVCORE Conference 2026,今年研討會有3大焦點議題受關注:首先,警示LLM應用已成為企業Web防護的新破口;其次,展現攻擊研究延伸至多個領域的成果,包含探索臺灣Wi-Fi晶片的底層漏洞,以及剖析軟體供應鏈中套件儲存庫(Package Registry)的潛在攻擊面。

特別的是,這場攻擊技術研討會也呈現多元視角的技術碰撞。在這場活動上,我們亦看到特別邀請來自外部的專家提供獨到見解,讓研究人員可從不同維度切入思考。例如,Huli技術部落格站長揭示,在特定攻擊情境下,不被Chromium官方視為漏洞的瀏覽器特性(Feature),有可能成為研究人員挖掘深層漏洞的切入點。

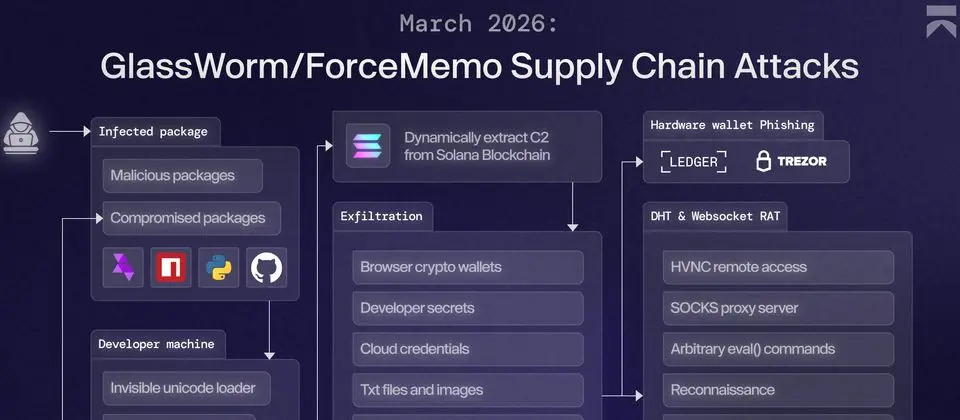

蠕蟲程式GlassWorm染指瀏覽器擴充套件,Chrome外掛恐遭植入遠端控制木馬

3月18日資安公司Aikido提出警告,GlassWorm供應鏈攻擊再度升級,攻擊者開始鎖定Chrome延伸套件,並在套件植入以WebSocket為基礎的RAT木馬,進一步擴大感染範圍至終端使用者環境。這起事故的發現,代表攻擊者正全面滲透開發者生態,從開發環境一路延伸至終端使用者。

此惡意程式會於瀏覽器載入擴充套件時執行,並透過Google行事曆與C2伺服器建立連線,使攻擊者可遠端控制受害裝置。該RAT具備多項功能,包括Chrome應用程式綁定加密機制的忽略(Chrome App-Bound Encryption bypass)、擷取瀏覽器帳密,也內建HVNC模組,供攻擊者遠端存取受害電腦。

Google發布電腦版與安卓版Chrome 146更新,修補3項重大漏洞

3月18日Google發布Chrome 146更新,修補電腦版與安卓版26個資安漏洞,根據嚴重程度,有3個被評為重大、22個有高風險,以及1個有中度風險。用戶應儘速更新至146.0.7680.153或146.0.7680.154版,套用對應的修補機制。這次被評為重大等級的漏洞,包含了CVE-2026-4439、CVE-2026-4440,以及CVE-2026-4441。

其中,CVE-2026-4439與CVE-2026-4440都出現在WebGL元件,前者涉及記憶體的越界存取,後者則會造成記憶體越界讀取或是寫入。不過,Google並未在公告說明細節。根據Google在美國漏洞資料庫(NVD)登記的資料,兩者都可透過特製的HTML網頁觸發,CVE-2026-4439會造成沙箱逃逸,而另一個漏洞CVE-2026-4440,攻擊者可任意讀取或寫入資料。

資安公司Sansec近日揭露名為PolyShell的資安漏洞,攻擊者可濫用Adobe Commerce與Magento的REST API,上傳惡意檔案並植入後門,進而完全控制電商網站。值得留意的是,Adobe目前僅修補預覽版本2.4.9-alpha3,未對正式版本提供相關更新,儘管現在此漏洞沒出現遭利用的跡象,但由於利用的方法已在流傳,接下來可能會出現自動化攻擊,Sansec呼籲網站管理者,必須儘速採取行動因應。

PolyShell並非單一漏洞,涉及無限制的檔案上傳、儲存型跨網站指令碼(Stored XSS),以及透過上傳PHP程式碼達到遠端程式碼執行(RCE),有問題的程式碼從Magento 2很早期的版本就被引入。攻擊者利用Magento既有功能觸發PolyShell,通常是濫用產品自訂選項(Custom Options)機制上傳惡意檔案,最終在伺服器執行任意程式碼。

CISA警告郵件伺服器Zimbra高風險漏洞已被用於攻擊,要求盡速修補

美國網路安全暨基礎設施安全局(CISA)近日警告,去年底揭露的高風險漏洞CVE-2025-66376已被實際利用。這意味著,未修補此弱點的Zimbra Collaboration Suite郵件系統的安全風險大增,CISA將其納入已知遭利用漏洞清單(KEV),要求各機構儘速修補。

Zimbra是廣獲使用的電子郵件與協作軟體套件,這次CISA警示的CVE-2025-66376漏洞,是Zimbra Classic Web介面的儲存型跨站腳本(XSS)問題,攻擊者可透過特製的HTML電子郵件注入惡意程式碼,進而在用戶開啟郵件時執行任意JavaScript,可能導致用戶工作階段遭劫持,進而造成郵件內容與敏感資料外洩,開發商Zimbra已於2025年11月發布此漏洞的修補程式,尚未更新的用戶應盡速修補,以降低風險。

郵件伺服器Zimbra的XSS漏洞遭濫用,APT28用於攻擊烏克蘭政府機關

資安公司Seqrite揭露名為Operation GhostMail的網路間諜行動,俄羅斯駭客組織APT28(Fancy Bear)利用Zimbra郵件系統的跨網站指令碼(XSS)漏洞CVE-2025-66376,鎖定烏克蘭政府機構進行情報蒐集。駭客透過特製電子郵件觸發XSS機制,當受害者在Webmail介面開啟郵件時,惡意JavaScript即會在瀏覽器執行,進而存取帳號內的敏感資料。

針對攻擊者接觸目標的過程,他們通常會透過針對性釣魚郵件傳送惡意內容,並將攻擊程式埋藏於HTML。一旦觸發漏洞,攻擊者即可竊取電子郵件內容、聯絡人資訊,甚至包含登入憑證與雙因素驗證(2FA)資料。

根據資安新聞網站Bleeping Computer報導,美國聯邦調查局(FBI)近日查封駭客組織Handala的網站,這些網站曾被用來發布攻擊訊息與外洩資料,此舉被視為針對近期Stryker資安事件的執法行動。

這些網站分別架設於handala-redwanted[.]to與handala-hack[.]to兩個網域,目前若任何人連至這些網站,皆會看到上面顯示FBI的查封公告,指出該網域已依美國法院核發的扣押令接管,原因是這些網站被用於協助或支持惡意網路活動,且疑似與美國境外的國家級駭客活動有關,為避免出現更多受害者,FBI已採取行動。

美國與以色列對伊朗發起軍事行動,伊朗駭客發動DDoS攻擊、俄羅斯駭客表態聲援伊朗

資安公司Intel471表示,在2月28日衝突爆發後數小時內,多個駭客組織即在地下論壇與社群平臺宣稱發動攻擊,顯示地緣政治事件已直接觸發網路攻擊行動。這些攻擊多以意識形態為導向,並與現實世界衝突相互呼應。

在攻擊目標方面,有許多駭客聲援伊朗,主要鎖定美國、以色列,以及波斯灣周邊國家,包括政府機構、軍事單位與企業組織,甚至涵蓋航空、科技與基礎設施等關鍵領域。不過,Intel471提到,這些駭客雖然表態支持伊朗,但也有對伊朗資產發動攻擊的情況。

中國駭客Camaro Dragon假借中東戰爭誘餌攻擊卡達,散布PlugX與Cobalt Strike

資安公司Check Point指出,具中國背景的國家級駭客組織Camaro Dragon,近期將攻擊焦點轉向卡達,並迅速發動網路間諜行動,顯示地緣政治事件正直接影響網路攻擊態勢。

駭客主要透過多階段感染鏈散布惡意軟體,其中一條攻擊鏈會利用LNK檔案啟動後續下載流程,並透過DLL挾持載入合法程式,最終植入PlugX後門。值得留意的是,這些駭客先前就曾使用類似手法,例如,2025年12月以此攻擊土耳其軍事單位。

其他資安威脅

◆惡意Open VSX延伸套件被用於從GitHub下載惡意軟體,散布RAT木馬與竊資軟體

◆伊朗駭客架設殭屍網路,透過15個節點的中繼網路發號施令與從事DDoS攻擊

◆PDF程式庫jsPDF存在重大漏洞,攻擊者有機會用來注入惡意指令碼

◆AI工作流程框架Langflow存在重大層級的RCE與任意檔案寫入漏洞

◆蘋果針對iPhone用戶提出警告,指出舊版iOS作業系統容易遭受漏洞利用工具攻擊

近期資安日報

【3月19日】OS漏洞利用工具DarkSword鎖定加密貨幣資產

蠕蟲程式GlassWorm染指瀏覽器擴充套件,Chrome外掛恐遭植入遠端控制木馬

同時鎖定四大開發生態系的蠕蟲程式GlassWorm災情再度蔓延!資安公司Aikido發現,已有遭到此蠕蟲感染的Chrome延伸套件,使用者若不慎安裝,電腦就會被植入RAT木馬程式

www.ithome.com.tw

Comments (0)