【資安日報】3月24日,駭客組織TeamPCP對程式碼掃描工具、NPM儲存庫從事供應鏈攻擊

開源漏洞掃描工具Trivy近期發生供應鏈攻擊事件,駭客組織TeamPCP入侵其GitHub Actions流程,並植入竊資軟體,可能影響使用該工具進行自動化掃描的開發與企業環境。

最早察覺此事並提出警告的是資安研究員Paul McCarty,他發現0.69.4版Trivy被植入了後門,無論容器映像檔或GitHub專案裡的檔案,都遭到滲透。若用戶在CI流程納入此掃描工具,就有可能受到影響。McCarty表示,Brew版本未受到波及。後續資安公司Socket、Wiz,以及Aikido揭露此事的影響規模,Socket指出,根據他們的初步調查,這起事故的影響範圍並非局限於0.69.4版,因為Socket看到攻擊者強制推送aquasecurity/trivy-action裡面的75個版本(發行版本全部共76個)標籤,影響範圍恐怕相當廣泛。

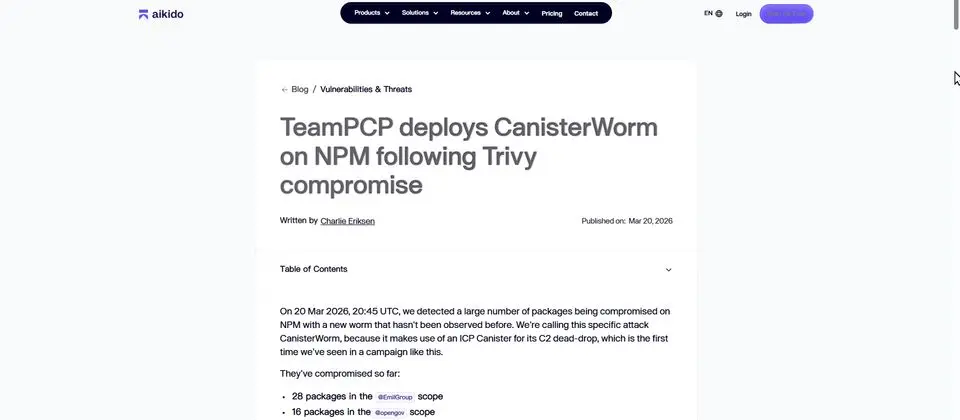

資安公司Aikido在3月20日偵測到大量NPM套件被名為CanisterWorm的蠕蟲入侵,該蠕蟲程式的特別之處,在於駭客採用了區塊鏈智慧合約ICP Canister作為C2情報交換點(Dead-drop),當時已有近50個套件受害。Aikido強調,這起事故距離Trivy攻擊活動不到一天,攻擊者就是駭客團體TeamPCP。

這波攻擊的源頭,來自對Trivy的供應鏈入侵。攻擊者竊得CI/CD流程的憑證,取得NPM與其他服務的存取權限,進而將惡意程式散布至開發生態系。這些被感染的套件具備3階段的結構,都是透過Node.js預先安裝載入工具植入Python後門,然後再利用ICP代管的交換點動態傳遞蠕蟲有效酬載。CanisterWorm會透過NPM權杖(Token)解析使用者名稱,找出開發者發布的所有套件與版本,然後藉此發布有效酬載。Aikido提到,攻擊者下手的速度相當快,一分鐘內滲透28個套件。

蠕蟲活動CanisterWorm升級,TeamPCP針對伊朗進行資料破壞攻擊

資安公司Aikido發現TeamPCP近期釋出新一波惡意程式,將原本以竊取憑證與後門植入為主的CanisterWorm攻擊,進一步升級為具備破壞能力的資料抹除軟體(Wiper),並明確鎖定伊朗地區的系統。

此次新版本的最大變化,在於加入地緣政治導向的破壞機制。惡意程式會檢查系統時區與語系,若判定為伊朗環境,便觸發資料抹除行為;否則維持原本的後門植入與橫向移動功能。在位於伊朗的Kubernetes環境中,攻擊者會部署具高權限的DaemonSet,將惡意容器散布至所有節點,並透過名為kamikaze的容器刪除主機檔案系統,然後強制重開機;若為位於伊朗的非Kubernetes系統,則直接執行指令rm -rf /進行破壞。

TeamPCP再度發動供應鏈攻擊,Checkmarx的KICS掃描弱點掃描工具遭駭

雲端資安公司Wiz發現TeamPCP再度發動供應鏈攻擊,這次鎖定開源基礎架構掃描工具KICS的GitHub Actions,植入可竊取憑證的惡意程式碼,影響使用該工具進行CI/CD流程的開發人員。Wiz提出警告,於世界協調時間(UTC)3月23日中午12時58分至下午16時50分,任何被固定標記為遭駭狀態的使用者,都有可能感染惡意軟體。當時有GitHub用戶察覺此事並提出議題(Issue)通報,維護團隊獲報後,將儲存庫關閉作為因應之道。

此次攻擊手法與先前針對Trivy的事件高度相似,駭客透過入侵GitHub Actions發布流程,將惡意程式注入已發布的KICS,使得機敏資料在使用者不知情的情況下遭到外洩。

日本汽車大廠馬自達(Mazda)本週揭露,進口零件相關的倉儲管理系統遭駭客入侵,致使約700筆員工及合作夥伴資訊被竊取。該公司在2025年12月中發現,儲存自泰國採購的汽車零件的倉儲管理系統遭外部未授權者存取。馬自達除了第一時間採取資安措施、通報主管機關和警方,偕同外部資安專家進行調查。

本週馬自達公布調查結果,指出駭客是利用公司某個營運系統的安全漏洞,得以存取系統資料庫,因此該公司判斷系統儲存的資訊外洩。分析顯示,部分該公司和集團公司員工、以及業務合作夥伴個資外流,總數達692筆。影響的資訊類型包括員工編號、姓名、電子郵件、業務夥伴的公司名稱及編號等。

加密貨幣禮品卡商城Bitrefill疑遭北韓Lazarus攻擊,舊憑證與機密資料快照成入侵跳板

加密貨幣禮品卡商城Bitrefill公布針對2026年3月1日事故的調查報告,指出該公司曾遭網路攻擊,並根據作案手法、惡意程式、鏈上追蹤結果,以及重複使用的IP與電子郵件地址等跡象,研判這起事件與北韓Lazarus(Bluenoroff)過去針對加密產業的攻擊有多項相似之處。不過,Bitrefill並無法完全確認攻擊來源,僅描述其判斷依據。

該公司指出,攻擊從一臺遭入侵的員工筆電開始,駭客先從該裝置竊得舊憑證,再藉此取得存有生產環境機密資料的快照,之後再擴大範圍,入侵更廣泛的內部基礎設施,影響部分資料庫與特定加密貨幣錢包。Bitrefill是在發現特定供應商出現異常採購模式後,才察覺禮品卡庫存與供應鏈已遭濫用,同時也發現部分熱錢包資金被轉往攻擊者控制的位址。

資安研究人員Christopher Aziz揭露新攻擊手法Zombie ZIP,攻擊者可利用特製壓縮檔繞過防毒軟體與EDR端點偵測工具。攻擊者可透過修改壓縮檔的ZIP標頭欄位,使防毒軟體在解析過程中無法正確判斷檔案內容,導致誤判(false negative)為正常檔案,但透過某些工具仍可處理這類壓縮檔,進而還原其中潛藏的惡意內容。

CERT/CC最初曾給予漏洞編號CVE‑2026‑0866,但後來撤回(Retraction),表示Zombie ZIP不符合漏洞的標準,一般解壓縮工具無法解開這種特製ZIP檔,不構成可被廣泛利用的漏洞。不過,Zombie ZIP仍是可被利用的繞過偵測技術,CERT/CC建議防毒軟體與EDR廠商考慮針對這類行為發出警報,用戶也要避免使用可解析異常壓縮格式的第三方或自製工具開啟不明來源檔案。

美國聯邦通訊委員會(FCC)週一(3月23日)將所有來自外國的家用路由器納入受管制設備清單(Covered List)。被列入該清單的設備原則上不得取得FCC認證,因而無法以新設備進入美國市場,既有機型不受影響,也保留了國安審查例外。白宮召集的跨部會國安小組指出,家用與小型辦公室路由器長期存在資安漏洞,且分布廣泛,容易被駭客利用作為入侵跳板,用於網路監控、資料外洩或建立殭屍網路進行攻擊。

美國媒體認為,FCC此舉顯示美國已將國安防線延伸至家庭及邊緣設備,而且該項政策可能加速網通設備的供應鏈重組,推動製造回流或轉向友好國家。

居家貿易業者特力(2908)於3月23日在股市公開觀測站指出,海外子公司通報發生資安事件,該公司已啟動相關調查與應變措施,並持續監控後續影響。針對營運影響,特力表示,目前評估對公司營運尚無重大影響,後續將持續觀察並適時對外說明。

其他資安威脅

◆網釣攻擊ClickFix鎖定Windows用戶,藉由映射網路磁碟載入惡意程式

◆金融木馬GoPix現身於巴西網路犯罪生態圈,透過中間人攻擊攔截HTTPS流量

◆安卓惡意軟體Perseus冒充IPTV應用程式散布,於用戶的筆記軟體搜刮敏感資料

◆惡意程式Speagle挾持文件安全平臺Cobra DocGuard,企圖掩蓋資料外洩的流量

◆54款EDR殺手工具透過自帶驅動程式手法,癱瘓受害電腦的端點防護系統

近期資安日報

蠕蟲程式CanisterWorm於NPM儲存庫自我複製

駭客組織TeamPCP滲透漏洞掃描工具Trivy之後,再度發動新一波攻擊!這次他們在NPM儲存庫散布能自我複製的蠕蟲程式CanisterWorm,並透過罕見的機制進行通訊

www.ithome.com.tw

Comments (0)