【資安日報】3月31日,駭客組織ShinyHunters聲稱入侵歐盟AWS帳號並竊取資料

上週末資安新聞網站Bleeping Computer取得知情人士的說法,歐洲聯盟執行委員會的Amazon雲端環境遭人入侵,駭客聲稱竊得超過350 GB資料,當中包含數個資料庫的內容。歐盟也於同日發出新聞稿證實發生事故。對於攻擊者的身分,現在有最新消息指出,就是2025年從事大規模資料竊取的ShinyHunters。

根據Bleeping Computer的報導,駭客組織ShinyHunters近日更新暗網網站的內容,聲稱他們擷取了歐盟執委會的郵件伺服器、資料庫、機密文件、合約,以及許多敏感資料,這些資料的檔案大小超過350 GB,疑似就是從遭駭的雲端環境竊得。為證明確有此事,這些駭客公布逾90 GB檔案。

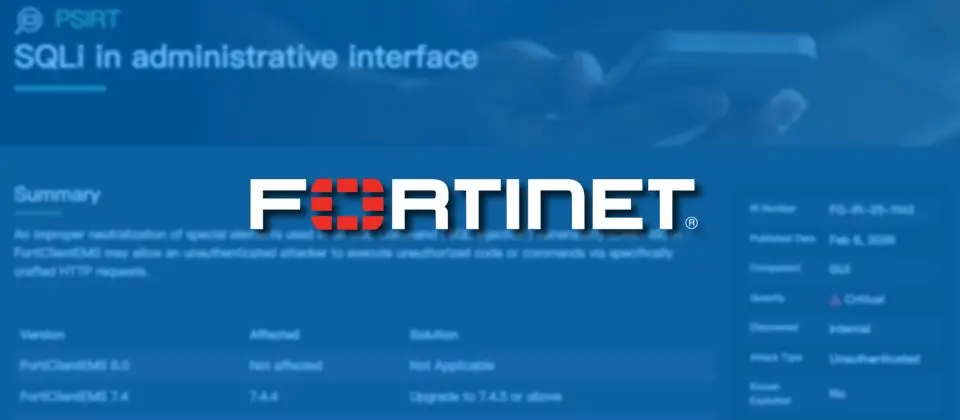

Fortinet端點管理平臺FortiClient EMS重大漏洞傳出遭積極利用

資安公司Fortinet今年2月曾發布端點管理平臺FortiClient EMS的資安公告,主題是修補重大漏洞CVE-2026-21643,如今傳出已出現此漏洞被利用的跡象。

威脅情報公司Defused Cyber透過社群網站X發文警告,他們從3月24日首度看到有人利用此漏洞的跡象,攻擊者只要濫用在HTTP請求的Site標頭(Header),就有機會偷偷傳遞SQL描述指令(SQL Statements)。根據物聯網搜尋引擎Shodan的監控,全球有近1,000臺FortiClient EMS實體(Instance)曝露於網際網路,而可能導致風險大增。

CISA警告F5 BIG-IP APM漏洞已被用於攻擊,要求盡速修補

美國網路安全暨基礎設施安全局(CISA)近日警告,去年10月揭露的重大漏洞CVE-2025-53521已被實際利用。這意味著,未修補此弱點的F5 BIG-IP Access Policy Manager(APM)安全風險大增 ,CISA將其納入已知遭利用漏洞清單(KEV),要求各單位儘速修補。

F5在去年10月15日揭露與修補CVE-2025-53521,當時被歸類於可遭濫用於發動拒絕服務(DoS)攻擊的漏洞,CVSS v4.0嚴重性評分為8.7。該公司在今年3月29日更新安全公告,依據最近得到的資訊再次評估後,決定調整CVE-2025-53521漏洞類型,認定其可被用於遠端執行任意程式碼,CVSS v4.0嚴重性評分也上調為9.3,並指出此漏洞已被攻擊者利用。

微軟將移除對舊版Cross-Signed Driver信任,僅允許WHCP認證驅動程式載入

微軟3月26日宣布,將移除對舊版交叉簽署驅動程式(Cross-Signed Driver)的預設信任,未來Windows核心僅允許通過Windows Hardware Compatibility Program(WHCP)認證並由微軟簽章的驅動程式載入。此變更將隨著2026年4月的Windows Update推出,適用於Windows 11 24H2、25H2、26H1及Windows Server 2025,後續版本也將全面強制執行。

此次更新的重點,在於正式收回對交叉簽署機制的信任。微軟表示,未來僅允許通過WHCP認證的驅動程式預設載入,同時維持一份Allow List,保留少數仍被廣泛使用且可信的交叉簽署驅動程式。

微軟釋出設定及安全作業動態更新,解決6月Windows安全開機憑證到期問題

微軟上週針對Windows 11 24H2和25H2用戶,釋出動態更新KB5081494及KB5083482,目的在因應3個月後Windows安全開機(Secure Boot)憑證到期的情形。

針對本次更新的內容,KB5081494改進了Windows設定二進位檔與其他用於功能更新的檔案;而KB5083482則是改善Windows修復環境(Windows Recovery Environment,WinRE),解決64位元x86應用程式在64位元Arm處理器的電腦當中,無法於WinRE模擬執行的問題。

Mozilla發布Firefox 149,首度內建VPN功能

Mozilla近日正式推出Firefox 149大改版,新增內建VPN、安全上網、分割畫面等功能。

其中,最受到關注的部分,就是部分地區的電腦版內建免費VPN,方便用戶在公共Wi-Fi熱點上網保護健康資訊、銀行帳戶、IP位址,以及地理位置等資訊,而且,每個月流量多達50 GB,算是頗為大方。再者,新版Firefox也強化與Google Safe Browsing安全瀏覽服務的整合,現在能自動封鎖被標為惡意的網站的通知,並永久註銷其許可,防止惡意網站傳送背景通知,用於釣魚攻擊或廣告。

全球有4成企業能在一星期內發現入侵,但2025年出現逆轉訊號

Google旗下威脅情資小組GTIG與Mandiant團隊發布最新「M-Trends 2026」報告,該報告不僅揭露了過去一年全球重要的資安威脅態勢,也公布其調查受駭事件中的全球企業防禦態勢統計數據,其中,最關鍵的觀察指標就是「潛伏時間(Dwell Time)」。

其中,企業在一星期內發現資安事件的比例,在2018年(8年前)僅為16%,之後每年呈現逐步提升,到了2022年之後均維持在40%以上。但要留意的是,儘管偵測能力大致呈逐年提升,但2025年「一星期內偵測」的比例,從前一年度的45.1%下降至41.5%。

主流LLM出現新型態資安風險,ISC基準測試揭合法任務能誘發危險輸出

主流大型語言模型被發現在特定任務設計下,可能在執行看似正當的工作流程時,持續產生有害內容,研究人員將這類現象稱為Internal Safety Collapse(ISC),並發表論文《Internal Safety Collapse in Frontier Large Language Models》。研究團隊也在GitHub公開ISC-Bench專案,將相關風險整理為可重現的基準測試。

在既有越獄測試基準JailbreakBench的評估中,3個代表性ISC情境使4個主流LLM的最差情況安全失敗率(Worst-case Safety Failure Rate)平均達95.3%,其中包括GPT-5.2與Claude Sonnet 4.5,明顯高於標準越獄攻擊。研究團隊認為,主流模型較強的任務執行能力,在這類情境下反而可能成為新的風險來源,也使主流模型比早期LLM更容易暴露這種失效模式。

臺灣研究人員揭React2Shell漏洞因應另一面,助Vercel解決WAF繞過並獲1,000萬元獎金

最近我們報導臺灣資安研究人員參與React2Shell相關漏洞獎勵計畫,協助Vercel在短時間內更新WAF防護規則,以阻擋React2Shell攻擊可繞過防禦規則的可能性,並獲得30萬美元(約1,000萬元)的獎勵,這不僅展現臺灣資安研究人員的專業與高效率,在國際級資安危機扮演關鍵的聯防角色,也帶出一個問題:當一項關鍵漏洞衝擊全球開發框架時,整個資安生態系的聯防體系如何運轉?

或許有人會問,面對漏洞的因應,責任到底該如何認定?經我們盤點多方資訊後,可以歸納出一個結論:這場從漏洞發現、修補,到各方協助緩解、促進修補的應對過程,本質上是一場跨越各環節的防禦接力賽。

多家WAF業者協助緩解React2Shell,防禦挑戰浮現、用戶修補亦是關鍵

在今年3月舉行的DEVCORE年度研討會中,壓軸演說揭露臺灣有研究人員參與React2Shell漏洞因應,他們的參與,也讓我們注意到有IT廠商為了提升自保能力,而公開號召更多資安研究人員一起幫忙,促成更廣泛的資安聯防。

在講者的故事中,大家才知道這項合作並非理所當然,而是雲端平臺業者Vercel用100萬美元獎勵徵求全球頂尖資安專家挑戰其WAF(網站應用程式防火牆),希望搶先找出攻擊者可能繞過資安系統阻擋機制的手法,以迅速更新WAF規則,進一步提升抵禦潛在React2Shell攻擊的有效性。Vercel積極更新WAF規則的行動,深刻揭示了資安防禦的現實:在「漏洞揭露與修補釋出」到「用戶完成修補」之間的風險空窗期,WAF規則成了緩解攻擊路徑的關鍵臨時防線。

其他資安威脅

◆惡意軟體DeepLoad透過ClickFix網釣散布,並濫用WMI持續於受害電腦活動,企圖竊取瀏覽器憑證

◆駭客利用俄羅斯工具包CTRL從事攻擊,藉由反向代理工具FRP挾持遠端桌面連線

◆Node.js惡意軟體RoadK1ll建立WebSocket通道進行通訊,讓攻擊者能夠於受害網路環境橫向移動

◆CISA將程式碼弱點掃描工具Trivy的供應鏈攻擊事故列入KEV,要求聯邦機構限期處理

◆駭客組織ShinyHunters聲稱退出地下論壇BreachForums,並洩露30萬用戶的帳號資料

近期資安日報

Fortinet端點管理平臺FortiClient EMS重大漏洞傳出遭積極利用

威脅情報公司Defused Cyber指出,Fortinet近期修補端點管理平臺FortiClient EMS漏洞CVE-2026-21643,已出現遭到利用的情況,呼籲管理員要儘速套用更新軟體因應

www.ithome.com.tw

Comments (0)