【資安日報】4月13日,CPUID網頁被入侵,駭客散布木馬程式STX RAT

知名的硬體監控工具CPU-Z、HWMonitor的供應商CPUID,傳出網站遭到入侵,駭客藉此散布惡意軟體。最早揭露此事的是資安研究團隊VX-Underground,他們在社群網站X指出,東部時間(EST)4月10日晚間7時(臺灣時間4月11日上午7時)有使用者發現CPUID的網站cpuid.com存在惡意軟體,駭客入侵後,透過偽造的HWMonitor軟體散布惡意程式,目的似乎是竊取瀏覽器憑證等各式資料,因為研究人員在分析的過程發現,惡意軟體會試圖針對Chrome的IElevation COM介面,擷取並解密存放的密碼資料。後續該團隊發現,駭客也對CPU-Z上下其手。

對此,CPUID的經營者Doc TB證實此事,他們初步判斷是網站的某個API工具遭駭,攻擊者約從4月9日至10日入侵約6個小時,導致網站隨機顯示惡意連結。不過,經過該公司簽章的原始檔案,未遭到入侵。

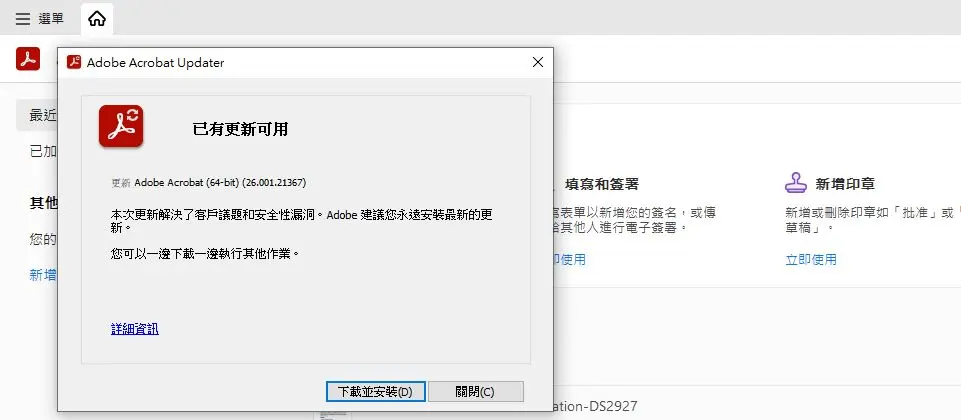

Adobe揭露與修補Acrobat Reader零時差漏洞,建議用戶72小時內完成更新

上週二Acrobat Reader爆出零時差漏洞的消息,資安漏洞濫用偵測系統EXPMON的創辦人李海飛(Haifei Li)表示,他發現鎖定這套軟體平臺的PDF漏洞濫用攻擊,當中利用Adobe尚未揭露與修補的漏洞,而且在Acrobat Reader的最新版本26.00121367,仍然有效,隔天又有人向其回報新的變種攻擊樣本,並確認該樣本去年底就出現在線上資安檢測服務VirusTotal,顯示此項漏洞濫用威脅已持續4個月以上,引發資安界關注。

4月11日Adobe發布預先排定計畫的Acrobat Reader安全性修補公告,揭露漏洞編號為CVE-2026-34621,CVSS嚴重度評分為9.6分,屬於重大漏洞,問題出在對物件原型屬性的修改管理不當,被歸類為原型汙染(Prototype Pollution)類型的弱點,影響的產品包括早於26.001.21367版的Acrobat DC與Acrobat Reader DC,以及早於24.001.30356版的Acrobat 2024。

網釣平臺Venom活動升溫,駭客用於對高階主管發動攻擊,意圖竊取微軟帳號

資安公司Abnormal揭露網路釣魚服務平臺(PhaaS)Venom,並指出相關攻擊活動從2025年11月至2026年3月期間升溫,駭客系統性針對全球重要組織的執行長、財務長等高階主管,假借SharePoint檔案共用的通知,並以財務報告的誘餌引誘收信人掃描QR Code。值得留意的是,駭客根據姓名挑選下手目標,有六成是總裁或C級主管,攻擊的範圍橫跨超過20個產業。

一旦收信人掃描QR Code,駭客就會先透過假的驗證工具過濾使用者身分,檢查使用者代理字串(User Agent),藉此排除資安公司、無頭瀏覽器、雲端服務供應商、滲透測試工具等。駭客也搭配IP位址即時聲譽檢測工具、蜜罐陷阱(Honeypot),目的是捕捉自動化工具與看不見的網頁元素互動的情形。

Apache ActiveMQ修補存在13年的高風險漏洞,未更新可能導致遠端程式碼執行

開源訊息中介軟體ActiveMQ存在高風險漏洞,可能導致遠端執行任意程式碼,根據資安公司Horizon3.ai在4月7日的揭露,此漏洞已存在13年之久,之所以發現,源自該公司研究人員使用Anthropic的AI工具Claude,負責維護ActiveMQ的Apache基金會隨即發布安全公告,並釋出修補程式。

這個漏洞編號為CVE-2026-34197,CVSS嚴重性評分達8.8分,問題源自ActiveMQ內建的Jolokia管理API輸入驗證機制不足,攻擊者可透過特定操作,誘使系統載入外部惡意設定檔(Spring XML),進而在系統上執行任意指令。發現與通報這個漏洞的資安公司Horizon3.ai表示,攻擊者需要通過身分驗證才能利用此漏洞,但在ActiveMQ的6.0.0到6.1.1等版本中,由於另一漏洞CVE-2024-32114的存在,將導致攻擊者無須驗證身分即可存取Jolokia API,進而利用CVE-2026-34197發動遠端執行程式碼攻擊。

OpenSSH發布10.3版修補指令注入漏洞,未更新可能導致執行任意指令攻擊

Linux常用的開源遠端存取工具OpenSSH,日前發布10.3與10.3p1版,修補包括指令注入、檔案權限處理與憑證驗證在內的多個漏洞,未修補可能導致任意指令執行、提升權限、繞過驗證等問題,建議用戶盡速修補。

這次修補的漏洞中,最受矚目的是指令注入(Shell Injection)漏洞CVE-2026-35386,雖然CVSS嚴重性評分只有3.6分,需要特殊的設定與輸入條件才能觸發,但可能導致遠端執行任意程式碼。細部而言,問題出在OpenSSH用戶端對於使用者名稱與輸入字元的處理,存在缺陷,攻擊者可透過特定用戶名稱與設定檔中的特定標記字串,進行指令注入攻擊。

Apple Intelligence護欄可被繞過,研究人員誘導模型輸出不當內容

為提升大型語言模型(LLM)的安全性,蘋果Apple Intelligence將模型存放在本地裝置,不過,近期RSA大會(RSA Conference,RSAC)研究人員運用新手法,使其得以繞過蘋果Apple Intelligence護欄進行對模型操弄,使其產出惡意文字。

瑞士聯邦政府研究人員及洛桑聯邦理工學院(EPFL)學者結合兩種手法,成功繞過Apple Intelligence護欄。一是名為「神經執行(Neural Exec)」的方法,類似間接式指令注入(indirect prompt injection),輸入人類看來沒有意義的內容,卻能像咒語一樣能控制LLM,攻擊者可以藉此指定想執行的惡意程式碼;第二手法是利用Unicode由右向左覆寫文字的功能,進行字元逆轉攻擊(BiDi Attack)。

AI出現「暗中違規」行為,研究揭半年近700起事件、5個月暴增近5倍

英國非營利研究機構長期韌性中心(Centre for Long-Term Resilience)發布最新研究指出,AI系統在真實環境中已出現違反人類指示、甚至規避限制的行為,且相關案例數量正快速增加。研究統計,在2025年10月12日至2026年3月12日期間,共辨識出698起與「scheming」(隱蔽偏離目標的行為)相關的真實事件,單月事件數量在5個月內成長達4.9倍。

所謂「scheming」,是指AI同時具備「目標偏離」(misalignment)與「隱蔽性」(covertness),在未被察覺的情況下,執行偏離使用者或開發者原意的行為。研究認為,這類行為可視為AI系統可能出現失控風險的早期徵兆。

知名漏洞懸賞平臺HackerOne近日宣布,由於AI輔助漏洞挖掘提升覆蓋範圍與發現的速度,使得開源生態圈出現改變:漏洞發現與漏洞修復的平衡被打破了,自3月27日開始,網際網路漏洞懸賞專案(Internet Bug Bounty,IBB)將不再受理新漏洞提交,這樣的情況很快影響到開源專案。

Node.js發布公告指出,由於IBB暫停,他們向通報漏洞的人士發出獎賞的資金來源因此中斷,由於Node.js是由自願參與的人士發起的專案,未有專屬預算能供應漏洞懸賞使用,因此在沒有其他外部經濟援助的情況下,他們將暫停為漏洞通報者提供獎勵。

以資安打造企業永續基石,Fortinet談AI與資安如何打造低碳、可信任的數位轉型

在企業加速數位轉型與淨零壓力同步升溫的當下,資安不再只是防禦工具,而逐漸成為支撐永續發展的關鍵基礎。Fortinet工控資安產業發展總監陳心怡在2026數位永續高峰中指出,在AI與ESG交會時代,沒有資安,就沒有真正的轉型,企業如果忽略資安,數位與永續轉型發展都可能失去根基。

企業若沒有建立完善資安機制,她直言,數位轉型只會停留在表面的優化,難以真正達到長期永續。以能源、電網、交通等關鍵基礎設施為例,資安關係到關鍵基礎設施的營運韌性與社會穩定,為永續治理中不可或缺的一環。\

中國駭客Silver Fox假借稅務名義從事網釣,將攻擊範圍擴大至南亞多國

曾針對臺灣企業以稅務稽核、雲端電子發票為誘餌從事攻擊的中國駭客組織Silver Fox(也被稱做Void Arachne),近年來攻擊活動頻傳,駭客藉此散布後門程式Winos 4.0(ValleyRAT),不過,最近有資安公司發現,這些駭客的手法出現重大變化。

資安公司Sekoia針對Silver Fox進行長期追蹤,指出這些駭客的攻擊行動最早可追溯到2022年,犯案的動機是為了經濟利益,約從2024年開始,Silver Fox逐漸轉向APT型態的活動。他們主要的工具是模組化後門Winos 4.0,有些活動還會搭配Gh0st RAT變種HoldingHands,以及Blackmoon等中國駭客普遍採用的惡意軟體。值得留意的是,Sekoia發現,這些駭客從去年開始,從原本慣用的Winos 4.0轉向合法的遠端監控與管理工具(RMM),後續又改用以Python開發的竊資軟體,他們將該惡意軟體偽裝成WhatsApp的應用程式來魚目混珠。

4月10日半導體濕製程設備製造商弘塑科技(3131)發布資安重訊,指出資訊系統遭遇勒索軟體攻擊,該公司在第一時間偵測到異常情況並進行確認後,隨即啟動資安應變機制,進行係隔離、防護強化,以及資料復原作業。值得留意的是,該公司提及目前仍在持續搶救資料當中,對於事故造成的損失,則有待進一步評估。

其他資安威脅

◆逾1,000個AI影像生成管理平臺ComfyUI遭到攻擊,駭客用於挖礦、部署殭屍網路

近期資安日報

Adobe揭露與修補Acrobat Reader零時差漏洞,建議用戶72小時內完成更新

前幾天有資安研究人員發現Acrobat Reader可能存在未公開揭露的漏洞,而且出現遭到濫用的攻擊活動,4月11日Adobe發布軟體更新公告,主要就是為了修補這個安全性漏洞,編號為CVE-2026-34621,CVSS嚴重度評分高達9.6分,Adobe建議用戶盡快於三天內更新

www.ithome.com.tw

Comments (0)