【資安日報】4月16日,17年前的Excel漏洞驚傳遭到利用

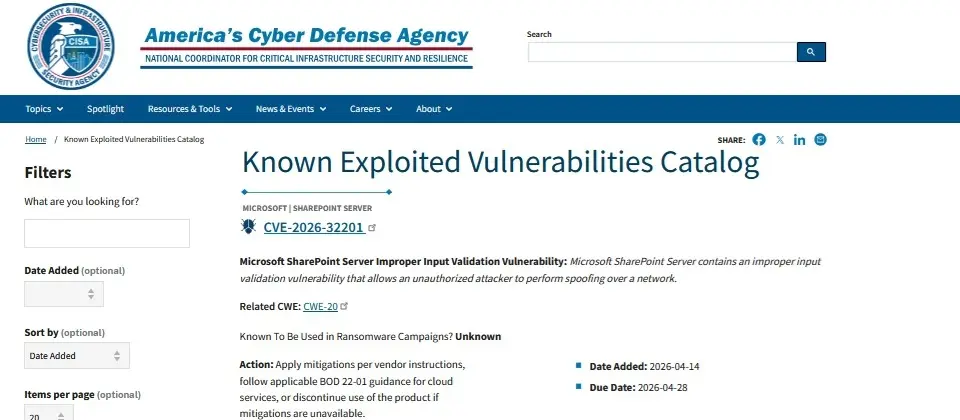

美國網路安全與基礎設施安全局(CISA)將兩個安全漏洞列入已知遭利用漏洞清單(KEV),要求美國聯邦機構於兩週內修補,一個是微軟甫修補的SharePoint Server漏洞CVE-2026-32201,另一個則是現身於17年前、微軟於2009年修補的Excel漏洞CVE-2009-0238。

根據微軟在17年前的公告,CVE-2009-0238是個記憶體毀損漏洞,當使用者開啟包含異常物件的特製Excel檔案時,駭客便能成功利用該漏洞,自遠端執行任意程式碼,進而掌控使用者電腦,包括安裝程式、檢視、變更或刪除資料,或是建立具備完整權限的新帳號。

CISA在微軟揭露SharePoint漏洞當下即同步納入KEV清單,顯示風險急迫

美國網路安全與基礎設施安全局(CISA)以少見的急迫速度,在微軟於4月14日揭露SharePoint漏洞CVE-2026-32201的同時,便將其納入已知遭利用漏洞清單(KEV),要求各機構立即修補,顯示此漏洞的風險正迅速升高。

這個SharePoint漏洞,是微軟4月例行更新修補的165個漏洞之一,屬於輸入驗證不當(Improper Input Validation)類型弱點,攻擊者一旦成功利用此漏洞,將能在未經授權下透過網路執行欺騙操作,會影響SharePoint伺服器訂閱版、SharePoint伺服器2019版與SharePoint Enterprise伺服器2016版,微軟已在更新中提供修補。

ShinyHunters聲稱從遊戲公司Rockstar Games竊得兩款網路遊戲的內部資料

製作《俠盜獵車手VI(GTA VI)》的知名遊戲公司Rockstar Games傳出資料外洩事故,ShinyHunters於4月11日聲稱入侵了該公司的Snowflake平臺,竊得大量資料,要求4月14日前支付贖金,否則就要公開手中握有的資料。最早揭露此事的資安新聞網站HackRead與Cybersec Guru指出,駭客並非直接對Snowflake發動網攻,而是經由AI績效分析平臺Anodot得逞。

製作《俠盜獵車手VI(GTA VI)》的知名遊戲公司Rockstar Games傳出資料外洩事故,ShinyHunters於4月11日聲稱入侵了該公司的Snowflake平臺,竊得大量資料,要求4月14日前支付贖金,否則就要公開手中握有的資料。最早揭露此事的資安新聞網站HackRead與Cybersec Guru指出,駭客並非直接對Snowflake發動網攻,而是經由AI績效分析平臺Anodot得逞。

後續Rockstar Games坦承有發生資料外洩的情況,不過並未透露其他細節。ShinyHunters已公開竊得資料的部分檔案截圖,Cybersec Guru指出內容多與網路版遊戲有關,涵蓋GTA Online、Red Dead Online兩款遊戲,以及部分玩家的個人可識別資料(PII),再者,這份資料也呈現GTA Online的財務資料,其中光是鯊魚現金卡(Shark Card)就創造了超過50億美元的收入。

瑞典民防部長Carl-Oskar Bohlin週三在首都舉行的記者會上指出,該國一座供暖廠於2025年春天,遭到親俄駭客組織攻擊,試圖破壞營運。由於廠內的資安防護啟動,阻止了該次入侵。入侵未遂目標是營運科技(OT)系統,即控制發電廠、水務設施及製造設備等實體基礎設施的工業控制系統。該供暖廠位於瑞典西部,但他並未透露是哪一座廠受到攻擊。瑞典安全部門調查確認,攻擊者可能與俄羅斯情報機構有聯繫。

在瑞典的攻擊行動之前,挪威、丹麥、拉脫維亞及波蘭也在先後經歷了類似的攻擊。波蘭官員今年1月發布報告,指出2025年12月29日至30日間,兩座熱電共生(CHP)電廠、負責管理風力與光電設施的再生能源調度系統遭到攻擊,但遭到阻擋。調查結果將矛頭指向親俄駭客組織Sandstorm。

資安業者Socket指出,他們在Chrome Web Store發現了108款共用C2基礎設施的惡意擴充程式,這些偽裝成通訊、播放器、遊戲或工具的擴充程式,可竊取使用者的Google帳戶、Telegram帳號或瀏覽行為,並將它們傳送到cloudapi[.]stream。

此次揭露的擴充程式涵蓋Telegram擴充工具、影音播放器、翻譯服務及各類小遊戲等常見應用,安裝後仍可正常運作,降低使用者警覺。但實際上會在背景透過OAuth機制擷取Google帳戶的電子郵件、名稱與唯一識別碼(sub),並持續蒐集瀏覽行為資料。

PHP套件管理器Composer爆兩指令注入漏洞,可觸發任意指令執行

PHP生態系受廣泛使用的套件管理工具Composer,存在兩個高嚴重性指令注入漏洞CVE-2026-40261與CVE-2026-40176,問題均源自Perforce版本控制整合模組,在建構Shell指令時,未對外部輸入做適當跳脫處理。其中CVSS評分達8.8的CVE-2026-40261,可透過惡意Composer套件儲存庫遠端觸發,且不需要用戶端安裝Perforce即可執行任意指令,形成軟體供應鏈攻擊風險,Composer開發團隊已釋出2.2.27與2.9.6版修補。

兩個漏洞的根本成因相似,都是Composer的Perforce驅動程式在組合系統指令時,直接將外部提供的參數嵌入指令字串,未經過濾或跳脫處理,導致攻擊者可藉由在參數中夾帶Shell特殊字元來注入任意指令。

Apache Tomcat修補多個高風險漏洞,最嚴重漏洞可能導致加密機制遭到繞過

Apache軟體基金會近日發布安全公告,修補Java應用程式伺服器軟體Apache Tomcat存在的多個漏洞,建議用戶儘速更新。

最嚴重的是涉及EncryptInterceptor元件加密機制的2個高風險漏洞,CVSS嚴重性評分均為7.5。以EncryptInterceptor元件的漏洞為例,資安公司Oligo Security研究人員發現的第1個漏洞CVE-2026-29146,問題出在EncryptInterceptor元件預設使用密碼區塊連結(CBC)模式,可能導致攻擊者在特定條件下解密攔截到的流量,但資安公司Striga.ai研究人員發現Apache Tomcat對此漏洞發布的最初修補並不完全,修補機制可能遭到繞過,產生第2個漏洞CVE-2026-34486,必須升級到進一步修補的新版本才能解決問題。

研究人員揭露wolfSSL函式庫重大漏洞,未修補可能導致不安全憑證通過驗證

IoT、車用與嵌入式系統常用的SSL通訊函式庫wolfSSL,近日發布安全公告,修補可能導致驗證失效的重大漏洞,攻擊者可利用偽造憑證通過驗證。開發商wolfSSL公司已於4月8日發布wolfSSL 5.9.1版修補此漏洞,由於wolfSSL函式庫廣泛應用於IoT與嵌入式裝置,此漏洞可能影響大量設備,用戶應儘速完成修補,以降低遭攻擊風險。

這次修補的漏洞編號為CVE-2026-5194,屬於憑證驗證不當(Improper Certificate Validation)類型弱點,CVSS v4.0嚴重性評分達9.3分,問題源自憑證驗證過程中,未正確檢查憑證hash/digest大小與物件識別碼(Object Identifier,OID)等資訊,從而會降低憑證驗證的安全性,導致系統在特定情況下可能接受不安全的憑證。

OpenSSL 4.0清理十年技術債,加入後量子密碼與ECH支援

加密函式庫OpenSSL專案正式釋出4.0版,移除SSLv3協定支援、SSLv2 Client Hello與Engine機制,並新增Encrypted Client Hello(ECH)支援及後量子相關密碼學功能,是改版幅度較大的主要版本更新。

本次受矚目的新功能,是依循RFC 9849規範實作的ECH支援。ECH可將TLS交握過程中的敏感Client Hello內容加密,包含實際SNI等資訊,降低網路路徑上第三方辨識連線目標的可能性,強化TLS隱私保護。再者,開發團隊還新增多項密碼學功能,涵蓋中國商用密碼演算法、後量子密碼,以及新的雜湊函式等支援,例如RFC 8998相關功能、sm2sig_sm3、curveSM2、curveSM2MLKEM768、ML-DSA-MU與cSHAKE。在TLS層面,4.0版也新增TLS 1.2的FFDHE金鑰交換協商支援。

Anthropic新模型Claude Mythos引發金融業資安疑慮,美英加監理機關關注風險

AI模型開發商Anthropic於4月7日公布Claude Mythos預覽版本,因其具備強大的尋找並利用軟體弱點能力,引起金融業與監理機關注意。根據路透社與金融時報報導,美國、英國與加拿大主管機關近期已與銀行高層討論相關風險,顯示這類具攻防雙重用途的AI模型,正被視為影響企業資安防禦節奏的重要變數。企業AI資安業者Guardrail Technologies執行長TJ Marlin接受路透社採訪時指出,Claude Mythos這類先進模型能夠橫跨複雜系統架構進行分析,包括企業內部長期累積的舊系統環境,使過去未被發現的弱點與系統複雜性,現在都可能轉化為可被利用的攻擊面。此外,銀行業彼此之間高度連結,多數機構採用相似的軟體來進行開戶流程(onboarding)、客戶審查計畫(KYC)驗證與交易處理,一旦攻擊手法可規模化運用,影響可能迅速擴散。

其他資安威脅

◆逾30個WordPress套件被植入惡意程式碼,允許攻擊者未經授權存取網站

◆拉丁美洲銀行遭遇惡意軟體JanelaRAT攻擊,巴西是主要目標,去年有近1.5萬次活動

◆北韓駭客APT37濫用臉書從事社交工程攻擊,企圖傳遞惡意軟體RokRAT

近期資安日報

CISA在微軟揭露SharePoint漏洞當下即同步納入KEV清單,顯示風險急迫

CVE-2026-32201漏洞在揭露時便已確認遭攻擊者利用,具備超越嚴重性評分的風險與急迫性

www.ithome.com.tw

Comments (0)