【資安日報】4月20日,第三個Microsoft Defender零時差漏洞被揭露

資安研究員Chaotic Eclipse(在GitHub的名稱為Nightmare-Eclipse)因不滿微軟處理獲報漏洞的做法,先是在4月初公開第一個Microsoft Defender零時差漏洞BlueHammer,微軟在14日發布本月例行更新(Patch Tuesday)修補,並登記為CVE-2026-33825列管,該研究員後續又公布新漏洞RedSun,如今傳出他又公布第三個零時差漏洞,且這些漏洞現在已出現利用活動的跡象。

4月17日威脅情報公司Huntress指出,他們發現該名研究員公布的資安漏洞已遭到利用,除了上述已被媒體報導的BlueHammer和RedSun,還有一個叫做UnDefend的新漏洞,也出現攻擊活動。該公司最早於4月10日發現BlueHammer遭到利用,駭客試圖執行FunnyApp.exe觸發漏洞,結果遭到受害電腦的Microsoft Defender攔截與隔離,因而未能成功。

工作流程自動化平臺n8n遭到濫用,駭客從事網釣活動散布有效酬載

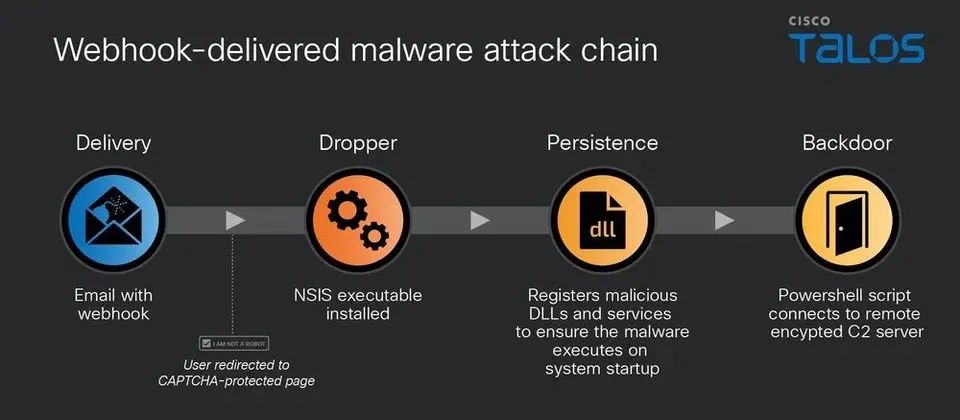

思科威脅情報團隊Talos提出警告,他們發現從2025年10月至今年3月,濫用n8n寄送的惡意郵件數量成長686%。駭客濫用n8n的Webhook功能投放惡意郵件,誘使收信人存取需通過圖靈驗證CAPTCHA的釣魚網頁,若是依照指示操作,就會從外部伺服器下載有效酬載,其中包含遠端管理工具(RMM)Datto與ITarian Endpoint Management,駭客將這類工具當作後門來控制受害電腦。

由於整個流程封裝在HTML檔案的JavaScript,瀏覽器會以為下載的內容來自n8n的網域。Talos指出,由於n8n的Webhook會隱藏資料的來源伺服器,攻擊者可傳遞來自不受信任來源的有效酬載,但讓資料看起來像是從受信任網域送出;同時,Webhook能根據觸發事件啟動,服務不同的資料流,因此攻擊者還能根據受害者的使用者代理字串(User Agent),量身打造有效酬載。

Apple帳號變更通知遭濫用,有攻擊者將其用於發送釣魚信件,原廠通知機制反成為攻擊管道

國外資安媒體BleepingComputer近日揭露,Apple帳號變更通知被濫用於發送釣魚信件,在看似正常的原廠通知訊息挾帶釣魚詐騙訊息,攻擊者試圖藉此提高信件可信度,增加通過郵件驗證與過濾機制的機率。

BleepingComputer指出這些信件的目的,在於誘騙收件人誤以為自身帳戶被盜用於購物,誘使他們撥打詐騙者的支援電話,然後再透過電話進一步詐騙。這類詐騙雖然早已有之,但這次發現的新手法,是攻擊者透過Apple郵件基礎設施寄送釣魚訊息。攻擊者透過建立Apple ID,將釣魚信件內容分拆、填入姓名等欄位,並觸發帳號資訊變更通知郵件。由於系統會在通知訊息中自動帶入前述用戶資料,導致惡意訊息將直接出現在郵件本文,成為正常訊息的一部分,並透過Apple郵件基礎設施寄送,因而可通過SPF、DKIM與DMARC等驗證機制。

殭屍網路PowMix鎖定捷克企業與求職者發動攻擊,採用隨機C2通訊匿蹤

思科威脅情報團隊Talos揭露殭屍網路PowMix的攻擊活動,駭客冒充連鎖超市Edeka,利用捷克資料保護法或其他監管框架為誘餌,疑似鎖定捷克企業的人力資源(HR)、法務、員工招募部門從事網路釣魚活動,此外,為了降低使用者警覺,駭客也會搭配薪酬資料與合規參考資料,以提升誘餌檔案的真實感。值得留意的是,也有多個產業的求職者遭到攻擊,涵蓋IT、金融、物流領域。

PowMix最特別的地方,在於採用了隨機的C2連線,由於Beacon並未持續與C2伺服器連線,而難以透過特徵碼進行偵測,而且,該殭屍網路具備遠端更新C2網域的機制,代表攻擊者能輕易更換C2控制來源。

Mirai殭屍網路變種Nexcorium綁架TBK DVR設備

去年7月資安公司Fortinet揭露殭屍網路RondoDox活動,駭客鎖定的其中一類裝置,是TBK的數位監控系統主機設備DVR-4104、DVR-4216,他們在網路上掃描作業系統命令注入漏洞CVE-2024-3721(CVSS風險6.3分),藉此綁架這些裝置並用於DDoS攻擊,如今傳出有其他人馬加入漏洞利用行列。

Fortinet近日發現殭屍網路Nexcorium,此為Mirai的變種,駭客團體Nexus Team試圖操弄mdb與mdc功能參數,藉由觸發CVE-2024-3721漏洞,而能下載指令碼,然後根據目標裝置的系統架構,啟動殭屍網路病毒的有效酬載。Nexcorium的架構與大部分Mirai變種相似,包括採用XOR編碼的組態配置資料、監控模組,以及DDoS攻擊模組。

殭屍網路Condi綁架TP-Link無線路由器,利用已知漏洞進行滲透

2025年6月,美國網路安全暨基礎設施安全局(CISA)表明TP-Link無線路由器漏洞CVE-2023-33538已遭利用,將其列入已遭利用漏洞名冊(KEV),近日有資安公司透露,當時有人嘗試掃描漏洞,企圖植入Mirai殭屍網路變種。

資安公司Palo Alto Networks在CISA發布KEV的期間,偵測到大規模的漏洞利用嘗試,駭客針對特定端點發出GET請求,試圖透過ssid功能參數執行多組命令,從特定IP位址下載ELF二進位檔案,並授予此檔案讀取、寫入,以及執行的權限,然後使用tplink的參數執行二進位檔。根據上述駭客使用的指令,該公司推測是殭屍網路活動。經過進一步分析,此為Mirai的變種Condi。

惡意軟體ZionSiphon企圖滲透以色列水利設施,恐影響水資源處理與海水淡化

資安公司Darktrace揭露針對以色列水處理及海水淡化系統的攻擊行動,駭客打造專為操作科技(OT)環境設計的惡意軟體ZionSiphon,主要的目的是破壞氯氣和壓力控制的能力。此惡意軟體結合了權限升級、透過USB裝置散播、掃描ICS設備等功能。根據駭客指定的IPv4位址範圍,再加上惡意軟體的攻擊目標都與以色列國家水利基礎設施相關,且用Base64編碼的字串隱含攻擊者的意識形態口號,並針對水處理與海水淡化系統進行檢查,這些跡象代表攻擊者的目標非常明確,並非隨機尋找存在弱點的OT環境。

關於ZionSiphon採用的攻擊手法,Darktrace發現駭客試圖利用通訊協定Modbus從事破壞,竄改氯氣與壓力控制相關的檔案,並對於子網路的ICS設備進行掃描,顯然駭客想直接與工業流程相關的控制設備互動,進而造成重大損害。

開源容器平臺專案Docker近日發布安全公告,修補AuthZ授權外掛程式(authorization plugin)的重大漏洞CVE-2026-34040,建議用戶盡速修補。

這次修補的漏洞CVE-2026-34040,CVSS嚴重性評分達8.8,問題出在AuthZ授權外掛程式處理機制的設計缺陷,攻擊者可透過特製的API請求,導致授權外掛無法正確檢查操作內容,允許原本應被拒絕的請求通過,進而可能導致未經授權的容器操作,會影響29.3以前的Docker Engine版本,解決方法是更新到29.3.1以後版本,若用戶未使用AuthZ外掛程式則不受影響。

Progress修補ShareFile重大漏洞,未修補可能導致遠端執行程式碼攻擊

軟體廠商Progress近日發布產品資安公告,修補旗下企業檔案傳輸解決方案ShareFile的兩個重大漏洞,分別涉及繞過身分驗證與遠端執行任意程式碼,而且這兩個漏洞可串聯利用,導致攻擊者控制系統。

ShareFile原為Citrix產品,2024年轉手給Progress。這次揭露的兩個漏洞,都是由資安公司watchTowr研究人員發現,第1個漏洞CVE-2026-2699會造成繞過身分驗證問題,CVSS嚴重性評分達9.8分,第2個漏洞CVE-2026-2701則可能導致遠端執行任意程式碼,CVSS嚴重性評分也是9.8分。

美國國家標準暨技術研究院(NIST)宣布,因應CVE漏洞的數量在2020年至2025年間暴增263%,將調整其國家漏洞資料庫(NVD)的運作模式,不再對所有漏洞進行完整分析與評分,改採風險優先機制,僅針對已被利用或關鍵系統相關漏洞進行加值處理,且即日起生效。

具體而言,NIST將不再全面分析所有漏洞,而是優先處理已被美國網路安全暨基礎設施安全局(CISA)列為已知遭利用漏洞清單(KEV)的項目,目標是在一個工作天內完成分析,同時也會優先處理政府與關鍵系統相關漏洞。

全球政府禁用簡訊OTP(一次性密碼)的態勢越發顯著,在今年3月舉辦的FIDO臺灣分會活動中,就有電信身分識別專家分享此類議題,太思科技董事長何俊炘針對簡訊OTP議題說明產業對策,在解析eSIM Passkey技術發展之餘,特別指出多國政府正陸續加入禁用OTP的行列。

何俊炘在演說中進一步揭露,這股趨勢正迅速擴散:馬來西亞更早提出分階段推動,現已全面停用簡訊OTP;阿拉伯聯合大公國(UAE)則從2026年3月31日開始全面禁用簡訊OTP,印度亦從4月1日起禁止銀行以簡訊OTP為唯一認證管道,並且要求銀行負擔賠償責任。

其他資安威脅

◆雲端前端開發平臺Vercel遭遇資安事故,駭客聲稱竊得開發環境資料

◆駭客冒充IT與客服人員,透過跨租戶Teams通訊進行社交工程攻擊

◆勒索軟體Payouts King濫用QEMU虛擬機器迴避偵測

◆大型網釣平臺Tycoon 2FA遭執法單位圍勦後活動銳減,駭客轉向其他網釣套件從事攻擊

◆研究人員透過Claude Opus建立Chrome漏洞利用鏈,成功於Mac電腦執行計算機App

近期資安日報

工作流程自動化平臺n8n遭到濫用,駭客從事網釣活動散布有效酬載

駭客開始將工作流程自動化平臺n8n用於攻擊行動,藉此以合法平臺掩護網路犯罪,在使用者電腦植入有效酬載,或是收集裝置譞別資訊(fingerprinting),值得留意的是,這種攻擊活動的數量,近半年已增加近7倍

www.ithome.com.tw

Comments (0)