【資安日報】4月27日,後門程式FireStarter鎖定思科防火牆發動攻擊

4月23日思科威脅情報團隊Talos提出警告,他們掌握UAT-4356積極針對Firepower防火牆的情況,駭客利用Firepower eXtensible作業系統(FXOS)已知漏洞CVE-2025-20333及CVE-2025-20362,在未經授權的情況下存取尚未修補漏洞的裝置,最終植入後門程式FireStarter。此後門程式的主要功能在於,攻擊者可在ASA與FTD設備當中,濫用FXOS的核心元件Lina進行遠端存取與控制,或是執行任意程式碼。對此,Talos呼籲用戶應儘速依照指引採取行動因應。

4月23日思科威脅情報團隊Talos提出警告,他們掌握UAT-4356積極針對Firepower防火牆的情況,駭客利用Firepower eXtensible作業系統(FXOS)已知漏洞CVE-2025-20333及CVE-2025-20362,在未經授權的情況下存取尚未修補漏洞的裝置,最終植入後門程式FireStarter。此後門程式的主要功能在於,攻擊者可在ASA與FTD設備當中,濫用FXOS的核心元件Lina進行遠端存取與控制,或是執行任意程式碼。對此,Talos呼籲用戶應儘速依照指引採取行動因應。

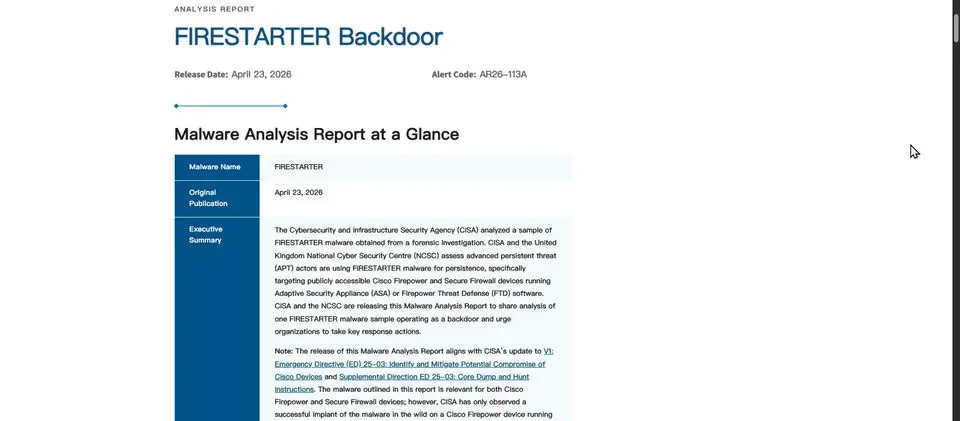

美國聯邦機構的思科防火牆遭後門程式FireStarter攻擊

美國網路安全暨基礎設施安全局(CISA)、英國國家網路安全中心(NCSC)發布聯合公告,後門程式FireStarter的活動,是APT駭客廣泛鎖定思科防火牆ASA韌體攻擊的一部分。駭客利用缺乏授權漏洞CVE-2025-20333、記憶體緩衝區溢位漏洞CVE-2025-20362取得初期的存取管道,於ASA與FTD防火牆植入FireStarter。CISA特別發出緊急指令ED 25-03,要求美國聯邦機構立即採取行動,利用YARA特徵碼確認網路環境裡的思科防火牆設備是否受害。

資安公司Akamai於今年3月發現,D-Link路由器設備DIR-823X遭到鎖定,駭客利用命令注入漏洞CVE-2025-29635,部署殭屍網路Mirai變種tuxnokill。由於這個系列的路由器生命週期已經結束,未有修補程式,駭客恐持續將漏洞用於攻擊活動。我們向D-Link進一步詢問,該公司表示,DIR-823X僅在中國銷售,因此不影響臺灣與其他國家用戶,此設備於2024年11月生命週期結束,並於2025年8月停止支援。

ShinyHunters傳竊得保全巨人ADT、遊輪業者Carnival數百萬筆資料

ShinyHunters近日透過其資料公開網站對保全業龍頭公司ADT的最後通牒,宣稱持有超過千萬筆包含個人可識別身分資訊(PII)和其他的公司內部資料,要求這家保全龍頭聯繫支付贖金事宜,否則將公布資料及IT環境漏洞。ADT向BleepingComputer證實此事,表示在4月20日偵測到客戶及潛在客戶資料遭未授權存取。此外,ShinyHunters上週聲稱取得遊輪及旅遊業者Carnival資料,可能因勒贖未成,於近日將資料公開在網路上。

CISA將微軟Defender漏洞BlueHammer列入KEV清單,要求各機構限期修補

美國網路安全與基礎設施安全局(CISA)警告,4月初揭露的CVE-2026-33825漏洞已遭實際利用,未修補這項弱點的微軟Defender風險正迅速升高,CISA將這項漏洞納入已知遭利用漏洞清單(KEV),要求各機構立即修補。CVE-2026-33825是4月初曾引起風波的微軟Defender高風險漏洞BlueHammer,由研究人員Chaotic Eclipse揭露,後來微軟在4月14日發布本月例行更新(Patch Tuesday)修補。

Google發布Chrome瀏覽器更新,修補19項漏洞,含2個高風險漏洞

Google發布Chrome瀏覽器新版本,將Windows與Mac平臺穩定版更新至147.0.7727.116與147.0.7727.117,Linux版本更新至147.0.7727.116,此次改版一共修補19個安全性問題。這次Google修補的漏洞中,最受矚目的是2個重大漏洞,首先是CVE-2026-6919,CVSS嚴重性評分達9.6分,為開發者工具DevTools的記憶體釋放後再存取使用(Use After Free)問題,另一個是CVE-2026-6920,CVSS嚴重性評分同為9.6分。

Web應用框架ASP.NET Core DataProtection套件存在提權漏洞,受影響環境須升級並輪換金鑰

微軟資安公告,確認現代化Web應用框架ASP.NET Core的Microsoft.AspNetCore.DataProtection套件10.0.0至10.0.6版本存在提權漏洞CVE-2026-40372,CVSS 3.1評分9.1。漏洞主要影響在Linux或macOS上執行、且使用受影響版本DataProtection套件的.NET 10應用程式,Windows平臺通常不受影響。

微軟修補Windows Active Directory重大漏洞,未更新恐成為入侵企業網路入口

微軟近日於4月例行更新所揭露與修補的漏洞中,部分漏洞引起資安社群的關注,建議列為優先更新對象,Windows Active Directory可能導致遠端執行程式碼的高風險漏洞CVE-2026-33826,便是其中之一。CVE-2026-33826這個漏洞的CVSS嚴重性評分達8.0分,源自Active Directory的輸入驗證機制缺陷,攻擊者僅需擁有低權限,即能在相同網域或鄰近網路環境中,透過特製的RPC(遠端程序呼叫)請求發動攻擊,從而在目標系統上執行任意程式碼。

群暉修補SSL VPN Client工具程式兩個漏洞,未更新可能導致敏感資料外洩

儲存與網路設備供應商群暉(Synology)近日發布安全公告,修補旗下SSL VPN Client工具程式的兩個漏洞,攻擊者可透過誘導用戶開啟惡意網頁從而觸發攻擊,進而取得用戶敏感資料、竄改VPN設定或攔截流量,解決辦法是升級到1.4.5-0684以上版本,建議用戶儘速更新。

樹莓派(Raspberry Pi)釋出作業系統Raspberry Pi OS 6.2版本,這是自去年推出的Trixie版本第二次更新,本次版本最受關注的調整在於新安裝系統預設停用無密碼sudo,使用者執行具有管理者權限的指令時,需先輸入當前帳號的密碼,其目的在於,封堵一般使用者帳號可直接取得管理者權限的安全缺口。

微軟對Exchange與Skype for Business發布第二階段ESU,延長安全更新至2026年10月

針對已終止支援的Exchange Server 2016/2019與Skype for Business Server 2015/2019,微軟宣布推出第二階段延伸安全更新(ESU)計畫,原因是部分客戶反映需要更多時間將Exchange遷移至訂閱版本(Exchange Subscription Edition,SE),或將Skype for Business轉向Microsoft Teams。第二階段ESU自2026年5月起至10月底止,為期6個月。

微軟上週宣布改善Windows使用體驗的方案,將允許使用者略過更新、可無限制暫停Windows更新、不安裝更新也能關機、加速應用程式重新開啟速度、更新失敗時復原Windows。這新措施允許用戶在行事曆上選擇要暫停更新到哪一天,一次最多可暫停35天,因應用戶差旅、會議、考試或工作繁忙無法更新。過去Windows更新推遲有次數限制。但最新變更中,微軟開放用戶無限制次延長暫停次數。

返回鍵劫持(Back Button Hijacking)是網站阻止用戶按返回鍵離開目前網頁,回到前頁的手法。網站可能將使用者導向他們未曾造訪過的網頁,擅自發送推薦或廣告、或是其他行為。Google近日宣布,自今年6月對採用返回鍵劫持機制的網站開發,導致Google搜尋的排序調降,原因是這類行為造成用戶期待和實際結果的不一致,導致欺騙性的用戶體驗,並危及用戶安全或隱私,明顯是Google垃圾訊息政策中的「惡意作法」(Malicious Practice)。

OpenAI開源可自動去識別化資料的Privacy Filter模型,強化AI隱私基礎設施

OpenAI週二(4/22)發布Privacy Filter,此為可偵測並遮蔽個人可識別資訊(PII)的開放權重模型,已於Hugging Face與GitHub釋出,採用Apache 2.0授權,支援開發者下載、部署與商業使用。該工具主打可在本地端執行,讓資料在送往雲端或大型模型前即可完成去識別化處理。Privacy Filter可辨識8種個資,包括姓名、地址、電子郵件、電話、網址、日期、帳號資訊與機密資料(如密碼與API key),並確保遮蔽後內容在語意上保持一致。

為因應生成式AI帶來的資安風險,開源排程平臺Cal.com宣布商業版本轉為閉源

美國開源排程平臺Cal.com宣布,將原本可公開存取的商業版本程式碼轉為閉源,並同步推出名為Cal.diy的開源版本供開發者自行部署,原因是生成式AI進展所帶來的資安風險日益升高。過去開源模式仰賴社群共同檢視與修補漏洞,但在AI輔助下,駭客同樣可大規模分析程式碼結構,使公開原始碼反而成為潛在弱點來源,進而增加用戶資料外洩風險,迫使Cal.com在開放性與安全性之間做出取捨。

資安公司Censys指出,問世超過半世紀的FTP協定仍在將近600萬臺面向網際網路的伺服器上執行,其中將近245萬臺使用未加密傳輸。他們估計,截自2026年4月,全球還有將近600萬臺主機執行面向網際網路的FTP服務,相較於2024年超過1010萬個,已減少40%。值得留意的是,在這些FTP主機上,有將近245萬臺主機未觀測到有任何FTP服務的TLS handshake,這意謂這些伺服器可能未更新、不支援或尚未完成TLS設定。

資安公司Censys指出,問世超過半世紀的FTP協定仍在將近600萬臺面向網際網路的伺服器上執行,其中將近245萬臺使用未加密傳輸。他們估計,截自2026年4月,全球還有將近600萬臺主機執行面向網際網路的FTP服務,相較於2024年超過1010萬個,已減少40%。值得留意的是,在這些FTP主機上,有將近245萬臺主機未觀測到有任何FTP服務的TLS handshake,這意謂這些伺服器可能未更新、不支援或尚未完成TLS設定。

金鑰管理問題大!Thales警示過半企業未自行掌控雲端資料加密金鑰

Thales近日發布的《2026年資料威脅報告》指出,逾半數企業對資料加密金鑰的掌控程度不足,有21%企業選擇由雲端服務商控制所有加密金鑰,另32%企業則將一半以上應用程式的加密金鑰交由雲端服務商控制。其餘約4成企業對加密金鑰則有較高的掌控能力,但只有11%能完全掌控金鑰的產生與控制,13%是自行產生金鑰、但交由雲端服務商控制,另19%企業則採取混合作法,多數應用程式的金鑰由自身控制。

Google警告量子破解門檻下降20倍,ECC攻擊時間縮至分鐘級

Google近日警告,未來量子電腦破解當前廣泛使用的橢圓曲線密碼(ECC)所需資源,可能比過去估計降低約20倍,並在理想條件下可於數分鐘內完成攻擊,顯示量子威脅正快速逼近,促使產業需提前轉向後量子密碼學(PQC)。Google強調,雖然具備此能力的量子電腦尚未出現,但資源需求持續下降,代表從現有量子技術邁向具密碼學意義的量子電腦(Cryptographically Relevant Quantum Computers,CRQC)的距離正在縮短。

3月多起供應鏈攻擊揭露CI/CD管線風險,GitLab提出防護建議

針對此次與TeamPCP攻擊行動相關的供應鏈事件,原始碼代管與DevOps平臺業者GitLab指出,攻擊者透過竄改套件版本或標籤,濫用既有信任機制,將惡意程式碼導入CI/CD管線,並在建置流程中存取環境變數與敏感憑證。GitLab指出,在AI輔助攻擊工具增加的情況下,針對CI/CD管線的攻擊已更為常見,單一憑證遭竊即可能在多個開發工具間擴散。

看好基於eBPF的執行期防護與韌體分析市場,義大利商Exein登臺設立亞太營運中心

鎖定臺灣在全球科技製造供應鏈的關鍵地位與資安需求,義大利物聯網安全Exein近日在臺舉辦記者會,宣布設立亞太營運中心暨臺北辦公室,展現搶攻臺灣與亞太商機的企圖心。隨著歐盟網路韌性法案(CRA)的推動,裝置端資安成為全球焦點。Exein強調,看好臺灣及亞太製造商對Security by Design的需求,將推動安全左移概念,協助臺灣製造商從開發源頭植入防護機制,確保產品符合國際合規標準。

近期資安日報

美國聯邦機構的思科防火牆遭後門程式FireStarter攻擊

針對中國駭客UAT-4356(Storm-1849)攻擊思科防火牆,然後於受害裝置部署後門程式FireStarter的活動,美國網路安全暨基礎設施安全局(CISA)指出有聯邦機構受害,活動可追溯到去年9月

www.ithome.com.tw

Comments (0)