【資安日報】4月29日,LiteLLM重大漏洞公布一天半出現攻擊活動

4月24日LiteLLM開發團隊揭露SQL注入漏洞CVE-2026-42208,此為代理伺服器API金鑰驗證流程弱點,一旦成功利用漏洞,攻擊者就能從代理伺服器的資料庫讀取資料,甚至能進行竄改,導致代理伺服器與其管理的憑證可被未經授權存取,CVSS v4.0風險評為9.3分,開發團隊發布1.83.7版LiteLLM修補。資安公司Sysdig發現,在上述公告發布的36個小時後,他們偵測到漏洞利用的跡象,駭客試圖發動SQL注入攻擊,然後找出資料庫結構,並鎖定其中3個資料表,使用17個Union惡意酬載。

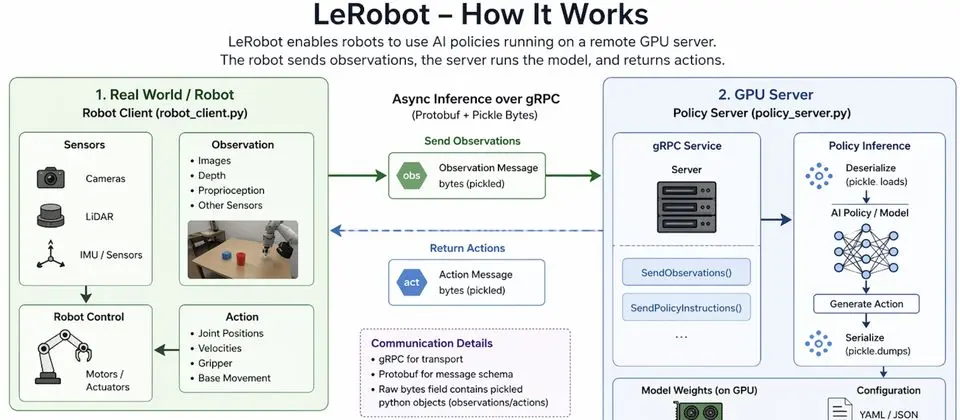

Hugging Face機器人平臺LeRobot存在重大漏洞,未經身分驗證的攻擊者可執行任意程式碼

由AI開發資源平臺Hugging Face打造的開源機器人平臺LeRobot,近期揭露重大等級的資安漏洞CVE-2026-25874,此為不安全的反序列化漏洞,未通過身分驗證的攻擊者可透過 SendPolicyInstructions、SendObservations或GetActions gRPC呼叫,傳送特製的Pickle有效酬載,在伺服器或用戶端執行任意程式碼,CVSS v4.0風險評為9.3分、CVSS v3.1達到9.8分,屬重大等級的弱點,相當危險。

高風險GitHub漏洞極容易被利用,攻擊者只需透過推送Git就能觸發

3月上旬GitHub接獲資安公司Wiz的通報,發布3.14.25、3.15.20、3.16.16、3.17.13、3.18.7、3.19.4版GitHub Enterprise Server(GHES)修補高風險漏洞CVE-2026-3854,此漏洞讓攻擊者能夠取得推送儲存庫的權限,於GHES主機執行任意程式碼,CVSS風險為8.8分(CVSS v4.0為8.7分)。本週GitHub與Wiz說明更多細節,指出該漏洞相當容易利用。

TeamT5 ThreatSonar反勒索軟體存在高風險漏洞,可被提升權限、刪除任何檔案

4月28日國家資通安全研究院(資安院)發布資安公告,指出杜浦數位安全(TeamT5)旗下的反勒索軟體系統ThreatSonar Anti-Ransomware存在資安漏洞CVE-2026-5967,影響4.0.0版(不含)以前的用戶,此漏洞可被用於權限提升,通過身分驗證且取得Shell操作權限的攻擊者可遠端注入作業系統指令,並以root執行,CVSS風險為8.8(4.0版為8.7分),呼籲用戶應根據杜浦數位安全4月20日的公告,儘速確認及修補。

提供租車SaaS服務的新創公司PocketOS上週發生慘劇,創辦人Jeremy Crane將此事在X上公開警告。上週五,執行Anthropic旗艦模型Opus 4.6的Cursor刪掉其營運用的資料庫,之後透過一個API呼叫,將在其雲端基礎架構服務Railway上的備份也刪掉。整個過程花了9秒鐘。這個Cursor代理人原本是要解決PocketOS模擬(staging)環境的某個憑證不一致的問題,這通常是例行性事務。它碰到問題後,自行決定要刪除Railway volume,並未詢問開發人員而鑄成大錯。

影音串流平臺Vimeo遭Anodot資料外洩事件波及,部分用戶與客戶資料遭未經授權存取

4月27日Vimeo發布公告指出,該公司遭到Anodot事故影響而資料外洩,未經授權的駭客存取部分使用者與客戶的資料,主要包含技術資料、影片標題與中繼資料,部分情況下還有客戶的電子郵件信箱。上述資料不包括影片內容、使用者登入憑證、付款資訊。Vimeo強調,使用者與客戶的登入憑證都是安全的,這起事故未造成該公司系統或服務中斷。

研究人員揭露比Stuxnet還要早被利用的工控惡意軟體Fast16

資安公司SentinelOne揭露網路攻擊框架Fast16,並指出其核心元件最早在2005年出現,其中的fast16.sys會選擇性攻擊高精度計算軟體,於記憶體裡竄改程式碼,以影響計算結果。值得留意的是,Fast16的有效酬載同樣具備蠕蟲機制,可自我散播,駭客的目標是讓整個設施產生不正確的計算結果,削弱科學研究與工程成果,從而影響工控系統的運作。

駭客冒充IT與客服人員,透過跨租戶Teams通訊進行社交工程攻擊

微軟近日提出警告,他們發現駭客冒充IT人員或客服人員建立跨租戶的Teams通訊,並透過社交工程手法誘騙員工授予遠端桌面存取權限,得逞後他們透過快速助手(Quick Assist)或其他遠端監控與管理(RMM)工具建立存取管道,並執行經受信任廠商簽章的應用程式,搭配攻擊者自己的模組執行惡意程式碼。上述的存取途徑,微軟強調攻擊者能藉由Windows遠端管理(WinRM)等原生的管理通訊協定橫向移動,進一步滲透至網域控制器(DC)等高價值資產。

UNC6692冒充IT服務臺,透過Teams散布惡意軟體套件Snow

Google威脅情報團隊(GTIG)揭露駭客組織UNC6692的多階段攻擊活動,駭客運用持續性社交工程與模組化的惡意軟體套件,試圖潛入受害企業的環境,目的是進行深度的網路環境滲透。這些駭客主要依賴冒充IT或客服人員,說服使用者接受企業外部的Teams群組邀請,最終使用Snow惡意程式工具包,洩露受害企業機敏資訊。UNC6692的活動展現駭客社交工程攻擊策略的改變,利用使用者對多家軟體廠商的信任,而成功引誘他們上當。

駭客組織BlackFile鎖定零售與餐旅業竊取資料,並索討7位數的高價贖金

資安公司Palo Alto Networks透過零售及餐旅情資共享暨分析中心(RH-ISAC)網站發布警告,他們發現駭客團體BlackFile從事資料竊取與勒索的活動,這些事故最早於今年1月出現,其攻擊手法相當特別,有別於許多駭客組織打造自己的惡意軟體與作案工具,該組織專門濫用受害組織的API與其他內部資源,來進行寄生攻擊(LoL)。關於BlackFile的來歷,Palo Alto Networks表示,這群攻擊者似乎與The Com有關,該組織是由ShinyHunters與Scattered Spider成員另組的子團隊。

OpenClaw強化權限管理與系統穩定性,修復繞過策略與憑證洩漏等弱點

當前廣泛使用的AI代理框架OpenClaw,近日發布新的2026.4.20版,強化整體權限控管與執行流程安全性,資安媒體GBHackers指出,這個版本也修復先前多項安全性問題,提醒用戶儘速更新。GBHackers指出,OpenClaw先前版本存在3項安全性問題:首先,是可透過提示注入(prompt-injection)繞過保護機制,從而修改Gateway等關鍵設定,進而影響AI代理執行流程與權限控管。

Google修補Gemini CLI重大漏洞,未更新可能導致開發整合流程遭遇遠端執行程式碼攻擊

Google近日透過GitHub發布資安公告,修補Gemini CLI搭配GitHub Actions使用的重大漏洞,此弱點若不修補或緩解,可能被用於程式開發部署流程,執行遠端程式碼攻擊,因此用戶應立即更新。這項漏洞尚無CVE編號,在GitHub漏洞資料庫中,它的代號是GHSA-wpqr-6v78-jr5g,開發者給予的CVSS嚴重性等級是滿分10.0分,涉及輸入驗證不當、指令注入、敏感資料外洩等類型弱點。

微軟修補Entra ID權限漏洞,防止AI代理管理角色遭到濫用

資安廠商Silverfort研究人員近日發布報告,揭露微軟身分管理服務Entra ID存在角色權限設計缺陷,可能導致權限提升與身分接管風險,微軟已於4月完成修補。Silverfort於3月1日向微軟通報前述問題,微軟已於4月9日為所有雲端環境完成修補,限制Agent ID Administrator角色不得再管理非AI代理相關的服務主體。

韓國KISA首度啟動安全漏洞清理服務,首波因應目標是WGear網銀RCE漏洞

面對用戶未積極更新修補軟體漏洞的狀況,韓國網路安全振興院(KISA)近期採取創新作法,於2026年4月首度啟動「安全漏洞清理服務(보안취약점클리닝서비스)」,協助用戶清除含漏洞的WGear舊版本。這種主動介入的作法在全球相當罕見,其後續成效可能引發各國效法,也能針對促進用戶修補的作法帶來更多啟發,值得政府與企業關注。

FIDO聯盟推動AI代理互動與驗證標準,降低AI代理線上交易風險

隨著AI代理逐步進入購物與線上服務應用環境,可在用戶幾乎無須直接操作的情況下完成交易,雖然大幅簡化購物程序,但也帶來失控的風險,為了降低風險,專注身分驗證標準制定的FIDO聯盟4月28日宣布,啟動AI代理身分驗證與自動支付安全的標準制定工作,目標是建立跨平臺、可互通的AI代理互動與交易機制,從而為基於AI代理的線上交易環境,建立安全、可信任的基礎架構。

Mandiant推出免費資安教學平臺FLARE Learning Hub

4月中旬,隸屬於Google Cloud的資安公司Mandiant宣布,由旗下專注於逆向工程與惡意程式分析的研究團隊FireEye Labs Advanced Reverse Engineering(FLARE)推出FLARE Learning Hub,免費提供逆向工程與惡意程式分析教學內容,並提供實作導向模組,鎖定資安研究人員與企業防禦團隊的技能培訓需求。

【2026 企業資安大調查|資安防護投資布局】資安AI代理崛起,金融和百億企業積極擁抱零信任

零信任網路安全架構是企業強化資安管理的主流,今年整體採用率突破了三成,除了金融業、百億營收企業和政府學校,採用率逐漸達到5成,其餘產業導入的企業數也明顯較前一年增加,2026年零信任網路安全架構的採用率各產業普遍都提高了。不只如此,生成式AI明顯開始改變企業資安管理做法,今年超過3成企業想要在資安流程中導入最夯的代理式AI技術,其中以金融業、服務業和政府學校最積極。

【2026 CIO&CISO大調查】今年臺灣大型企業IT預算成長9%,CIO從數位轉型邁向AI轉型布局

AI浪潮加持下,今年企業IT投資力道依舊穩健,IT預算比去年增加了9%,臺灣大型企業平均每家在2026年編列了2億8千多萬元的IT預算,約佔企業年營收的4%。企業今年不再出現過去高達13%的爆炸性IT預算成長。去年甚至有多個產業達到兩位數、突破10%的成長,但今年不論金融、高科技、一般製造或服務業,預算加碼力道皆明顯下滑。企業今年依舊持續擴大IT投資,不過,採取更加謹慎、穩健的IT投資策略,要將IT資源用在刀口或明顯可以獲得效益的目標。

Fortinet新一代中高階NGFW登場,提供26 Gbps威脅防護效能

這幾年,Fortinet持續推出FortiGate G系列次世代防火牆(NGFW),去年底發表高效能等級的700G,鎖定園區網路環境,11月發表超高效能的3800G,保護AI資料中心環境。若以市面上其他廠商相近等級產品的平均效能為基準,FortiGate 700G系列的防火牆網路吞吐量是165 Gbps,可達到7倍;啟用威脅防護功能(防火牆、入侵防禦系統、應用程式控管、惡意軟體防護)的網路吞吐量是26 Gbps,可達到4倍;防火牆單位效能的耗電量為1.8瓦,只需1/7電力。

如今,「零信任網路」已經成為市場上的流行詞,幾乎所有安全廠商都將自己的產品與它連結在一起。但「雙零安全」更進一步,強調安全性和生產力的同時提高。這種方法旨在提供無縫且易於使用的安全體驗,確保安全措施不會影響生產力或設備和機器的性能。實施這種不會破壞使用者體驗或設備效能的強大安全解決方案,可以讓組織認識到資訊安全不是障礙,是企業平穩、安全營運的推動者。

近期資安日報

【4月28日】資安院宣布第二屆漏洞獵捕活動,為公務機關最常使用的軟體抓漏

Hugging Face機器人平臺LeRobot存在重大漏洞,未經身分驗證的攻擊者可執行任意程式碼

Hugging Face近日公布開源機器人平臺LeRobot重大漏洞CVE-2026-25874,此為反序列化造成的弱點,出現於非同步推論元件PolicyServer,一旦遭到利用,攻擊者不僅能執行任意程式碼,還有機會影響連線的機器人,甚至帶來實體安全風險

www.ithome.com.tw

Comments (0)