【資安日報】4月7日,Claude Code資料外洩事故成駭客散布惡意軟體的新誘餌

3月底AI程式開發工具Claude Code驚傳NPM儲存庫的Java程式來源映射檔(Source Map File)被公開,引起許多開發人員下載及流傳,Anthropic坦承確實有內部原始碼外流的情況,是人為疏失造成。值得留意的是,駭客也看上開發人員好奇的心理,假借提供相關檔案的名義,散布惡意程式。

資安廠商Zscaler指出,他們發現有人打著Claude Code leak的名號,於GitHub散布特定的ZIP壓縮檔,表明是利用Anthropic近期外流的原始碼,編譯具備特定企業級功能、無訊息限制的Claude Code,然而若是開發人員依照指示操作,電腦就有可能被植入竊資軟體Vidar,以及代理伺服器工具GhostSocks。

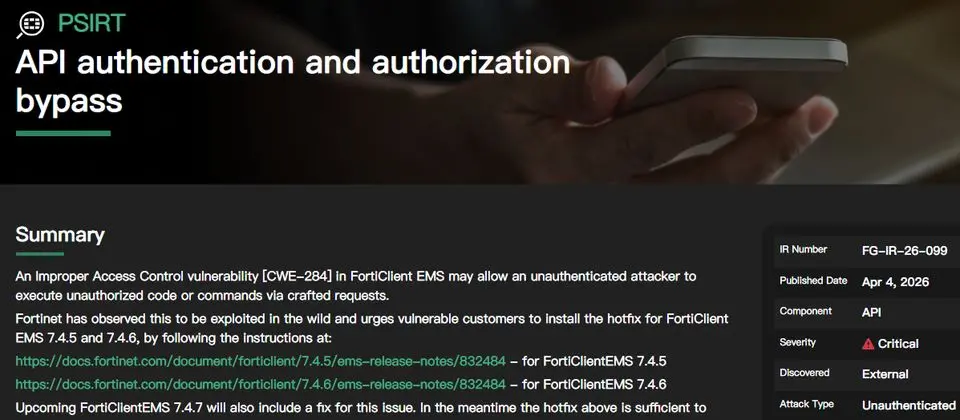

Fortinet緊急修補已遭利用的FortiClient EMS零時差漏洞

4月4日資安公司Fortinet發布公告,指出旗下的端點管理平臺FortiClient EMS存在資安漏洞CVE-2026-35616,未通過身分驗證的攻擊者可使用特製的請求,執行未經授權的程式碼或命令,影響7.4.5至7.4.6版FortiClient EMS,CVSS風險評為9.1分(滿分10分),屬重大等級風險,該公司特別提及,已掌握漏洞遭到利用的情況,他們在即將推出的7.4.7版發布之前,特別針對7.4.5與7.4.6版用戶提供熱修補程式,呼籲用戶應儘速依照指引套用。

由於Fortinet公告的時間點在週末,企業組織往往難以及時採取行動與套用修補程式,數日後CVE-2026-35616威脅態勢出現加劇的現象。弱點管理平臺廠商Tenable於4月6日發布部落格文章提出警告,他們看到有人公布概念驗證(PoC)程式碼,不過該公司尚未驗證是否有效。

駭客濫用React2Shell從事自動化攻擊,企圖從網頁應用程式搜刮各式憑證

去年12月React開發工程團隊揭露重大漏洞CVE-2025-55182(React2Shell),此為遠端程式碼執行(RCE)漏洞,出現在伺服器元件(React Server Components),CVSS風險評分達到滿分10分,很快就有中國與北韓國家級駭客、勒索軟體、殭屍網路將其用於實際攻擊,如今傳出有人用於大規模搜刮應用系統的憑證。

思科旗下的威脅情報團隊Talos指出,他們發現名為UAT-10608的駭客團體鎖定網頁應用程式下手,從事大規模挖掘憑證的活動,鎖定存在React2Shell的Next.js應用程式,試圖透過漏洞取得初期的存取管道,然後利用自動化指令碼從多種應用程式大規模擷取憑證、SSH金鑰、雲端憑證,以及環境機敏資訊,並傳送憑證至C2伺服器,全球至少有766臺主機遭到入侵,這些伺服器遍布多個地區與雲端服務供應商。

Axios供應鏈攻擊事故調查出現新進展,北韓駭客透過Slack、Teams竊得憑證而得逞

3月底受到廣泛採用的HTTP用戶端程式庫Axios遭遇供應鏈攻擊,北韓駭客UNC1069(也被稱為Sapphire Sleet、Stardust Chollima、BlueNoroff)挾持知名維護者Jason Saayman的NPM憑證而得逞,後續該名開發人員透露,因遭遇社交工程攻擊而被騙走上述資料。

Jason Saayman起初於3月31日的資安公告透露,Axios的維護團隊成員大約在兩週前遭遇社交工程攻擊。事隔數日,他於該公告留言說明駭客如何攻擊。這些駭客偽裝成某家公司的創辦人,並冒用他的肖像及相關資料,然後邀請Saayman存取特定的Slack工作空間(Workspace),該工作空間設置公司的品牌商標,駭客在頻道裡張貼了LinkedIn文章,Saayman因而降低警覺,誤以為這些貼文由實際企業的帳號發布。

F5 BIG-IP遠端執行程式碼重大漏洞已被利用,凸顯網路邊緣裝置漏洞風險

F5近日更新BIG-IP重大漏洞CVE-2025-53521的安全公告,確認此漏洞可用於遠端程式碼執行,且已出現實際攻擊行為,建議用戶盡速修補。資安業者Eclypsium近日也發布報告指出,這個漏洞顯示網路邊緣裝置(Network Edge Device)正成為攻擊者目標。

CVE-2025-53521是去年10月揭露的F5 BIG-IP APM元件漏洞,最初歸類為阻斷服務(DoS)問題,但後續分析證實其可用於遠端執行任意程式碼攻擊,F5於今年3月29日更新安全公告,將其CVSS v4.0嚴重性評分從8.7上調為9.3,並指出此漏洞已被攻擊者利用,建議用戶立即檢視設備並修補漏洞。

駭客積極嘗試利用Oracle WebLogic遠端執行程式碼重大漏洞,攻擊活動急遽升溫

資安媒體Cyber Security News與gbhackers近日指出,今年1月揭露的Oracle WebLogic Server重大漏洞CVE‑2026‑21962,正被攻擊者積極嘗試利用,另外攻擊者也嘗試透過幾個舊的WebLogic Server漏洞發起攻擊,顯示這個平臺正成為攻擊焦點,用戶應立即修補,以降低風險。

這次被攻擊者針對的CVE‑2026‑21962,主要存在於WebLogic Server代理程式外掛,是CVSS嚴重性評分10分的重大漏洞,允許未經身分驗證的遠端攻擊者透過HTTP存取受影響服務,可能導致遠端執行任意程式碼。發現這次攻擊跡象的是資安公司CloudSEK,其研究人員指出,當GitHub上有人發布偵測與利用此漏洞的程式碼後,他們利用蜜罐(Honeypot)模擬WebLogic Server進行監控;結果顯示,從1月22日起,針對該漏洞的掃描與惡意攻擊流量出現急遽增長的趨勢。

CISA警告Citrix NetScaler重大漏洞已被用於攻擊,要求盡速修補

美國網路安全與基礎設施安全局(CISA)近日警告,3月下旬揭露的重大漏洞CVE-2026-3055已被實際利用,未修補此弱點的Citrix NetScaler設備風險大增,CISA將其納入已知遭利用漏洞清單(KEV),要求各機構儘速修補。

CVE‑2026‑3055屬於記憶體越界讀取(Out‑of‑Bounds Read)類型弱點,CVSS嚴重性評分達9.3,攻擊者可在特定SAML身分提供者(Identity Provider,IdP)設定下, 繞過驗證、直接讀取記憶體存放的敏感資料。受影響的產品涵蓋應用程式傳遞控制器NetScaler ADC,以及SSL VPN遠端存取設備NetScaler Gateway, 解決辦法是升級系統軟體至Citrix建議的版本。

駭客冒充烏克蘭資安防護機構,企圖散布惡意軟體Agewheeze

CERT-UA提出警告,名為UAC-0255的駭客組織於3月26日至27日,冒充CERT-UA的名義傳送受密碼保護的ZIP壓縮檔,針對政府機關、醫療中心、資安公司、教育機構、金融機構,以及軟體公司等,引誘收信人依照指示安裝特定軟體,然而若是照做,電腦就會被名為Agewheeze的多功能遠端控制軟體接管。

值得留意的是,駭客組織Cyber Serp聲稱這起事故就是他們所為。根據資安新聞網站The Hacker News報導,3月28日Cyber Serp(他們也自稱是Cyber Sickle)宣稱向100萬個ukr[.]net信箱寄送釣魚信,導致超過20萬臺裝置被入侵。該組織強調,他們未對一般民眾發動攻擊。

代表LinkedIn企業用戶的組織FairLinked進行名為BrowserGate的研究,指控微軟旗下的LinkedIn網站未經用戶同意,暗中在用戶瀏覽器下載監控上網行蹤的程式。藉由公布調查結果,FairLinked希望蒐集相關證據,並募資以便發動法律行動,來阻止「數位史上最大企業間諜與資料外洩醜聞」。

根據調查結果發現,每當用戶瀏覽linkedin.com,嵌入網頁上的JavaScript程式會掃描瀏覽器,檢查其安裝的Chrome擴充程式,目的是為了探知用戶的種族、宗教、政治傾向,將掃描結果送回LinkedIn伺服器,而且,只要瀏覽器載入linkedin.com,每次都會進行掃描。值得留意的是,微軟掃描的擴充程式超過6千個,涵蓋與LinkedIn有關的生產力或內容製作工具、LinkedIn競爭對手的應用程式、求職者工具、資安工具與VPN軟體,甚至有宗教及政治相關應用,以及自閉症等認知功能障礙有關的工具。

工業電腦製造廠振樺電子(8114)於4月2日,於股市公開資訊觀測站發布重大訊息,指出公司資訊系統遭受網路攻擊,部分系統受到影響,已立即啟動資安應變機制。針對影響程度,振樺電初步評估,本次資安事件對營運尚無重大影響,亦未發現有客戶資料外洩情形,詳細情況有待進一步調查確認。

製藥廠健喬信元醫藥生技(4114)於4月7日發布重大訊息,指出公司資訊系統發生異常,已立即啟動資安應變機制並展開調查。根據目前初步評估,健喬認為,本次事件對公司營運尚無重大影響。

其他資安威脅

◆歐盟針對資料外洩事故公布調查結果,駭客從Trivy供應鏈攻擊取得相關憑證

◆中國駭客透過資安漏洞迅速於受害組織植入勒索軟體Medusa

◆駭客聲稱從Adobe竊得大量敏感資料,疑滲透業務流程委外公司員工而得逞

◆Progress修補檔案協作與共享系統ShareFile漏洞,攻擊者可將漏洞串連外洩資料

◆駭客冒充資安公司Palo Alto Networks的人才招募團隊,鎖定高階主管從事社交工程攻擊

近期資安日報

Fortinet緊急修補已遭利用的FortiClient EMS零時差漏洞

Fortinet旗下端點管理平臺FortiClient EMS傳出有新的零時差漏洞,而且已被用於實際攻擊的情況,再加上現在有公開的概念驗證程式碼(PoC),恐加劇利用漏洞的態勢

www.ithome.com.tw

Comments (0)