【資安日報】4月8日,APT28綁架SOHO路由器設備,將受害者導向AiTM基礎設施

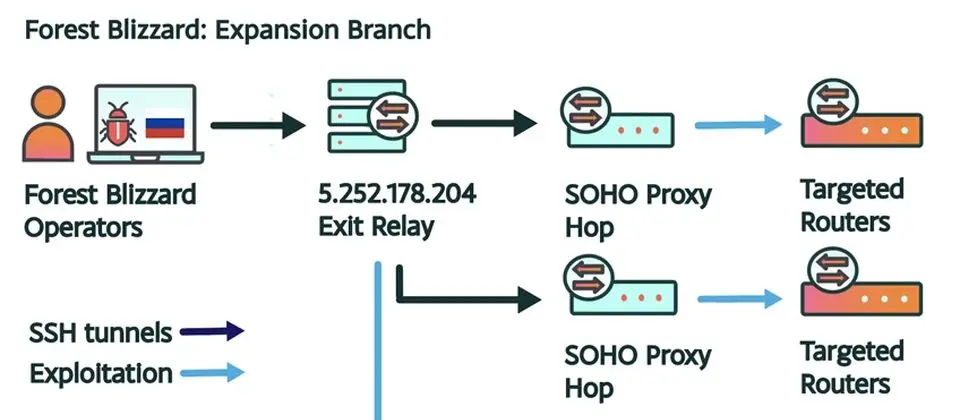

4月7日美國司法部(DOJ)與聯邦調查局(FBI)宣布,他們取得了法院授權,於美國境內破壞與俄羅斯聯邦軍隊總參謀部情報總局(GRU)旗下駭客團體APT28(Sofacy Group、Forest Blizzard、Fancy Bear)設置的網路環境,此網路是經由綁架多臺SOHO路由器所組成,駭客將其用於對俄羅斯當局關注的軍情目標,進行惡意DNS挾持活動,範圍涵蓋軍事單位、政府機關,以及關鍵基礎設施。

美國司法部指出,APT28至少從2024年開始,利用已知漏洞竊得全球數千臺TP-Link路由器憑證,然後竄改這些路由器的DNS設定,使其導向GRU控制的惡意DNS解析器。值得留意的是,駭客後來導入自動過濾機制,攔截特定的DNS請求。他們針對特定的目標,透過解析器提供特定網域名稱的假DNS紀錄,藉此模仿合法的IT系統服務,其中一種是Microsoft Outlook Web Access。

APT28從事網釣攻擊活動FrostArmada,藉由路由器DNS組態將受害者導向AiTM基礎設施

Lumen旗下的資安實驗室Black Lotus指出,他們追蹤APT28從事名為FrostArmada的攻擊活動,駭客入侵邊緣設備並竄改DNS組態,將與身分驗證有關的流量進行重新導向。駭客這麼做的目的,就是將指定的受害者導向AiTM基礎設施,並在幾乎不需與使用者互動的情況下,收集他們的憑證與權杖。值得留意的是,在去年8月英國網路安全中心(NCSC)公布Authentic Antics攻擊調查結果後,Lumen就看到APT28快速改變戰術,改以入侵路由器與DNS重新導向的手法進行相關攻擊。

資安廠商Zscaler指出,他們發現有人打著Claude Code leak的名號,於GitHub散布特定的ZIP壓縮檔,表明是利用Anthropic近期外流的原始碼,編譯具備特定企業級功能、無訊息限制的Claude Code,然而若是開發人員依照指示操作,電腦就有可能被植入竊資軟體Vidar,以及代理伺服器工具GhostSocks。

APT28滲透SOHO裝置從事DNS挾持活動,逾200家企業受害

針對APT28利用路由器等邊緣設備從事網釣的活動,微軟公布調查結果指出,APT28與附隨組織Storm-2754,從去年8月開始大規模綁架資安防護脆弱的SOHO網路設備,挾持DNS請求來收集特定網路流量。這些駭客還進一步向上游發動攻擊,入侵大型企業組織網路上游(upstream)的邊緣設備,藉由這類較少受到監控與管理的資產,探測企業的內部網路環境。該公司確認有超過200家企業組織、5,000臺消費型裝置受到影響。

對於駭客綁架上述設備的目的,主要與協助俄羅斯當局收集外國情報有關。他們透過DNS挾持活動,針對微軟網路郵件服務Outlook的TLS連線從事對手中間人攻擊。微軟指出,這是他們首度看到APT28利用邊緣設備、DNS挾持等技術來從事網釣的情況。

CERT-EU公布歐盟執委會網站資料外洩事件調查結果,證實與Trivy供應鏈攻擊有關

三月底歐盟執委會公布駭客攻擊事件,約350 GB的內部資料疑似外洩。近日歐盟電腦緊急應變團隊(CERT-EU)證實,此事和開源軟體Trivy遭遇供應鏈攻擊的事件有關。

經過近二週調查,CERT-EU證實,此次攻擊是近日爆發TeamPCP所為的Trivy供應鏈攻擊事件的一部分。駭客在Trivy資安事故當中,拿到特定的AWS API金鑰,而能控制和歐盟有關的AWS帳號。同一天駭客試圖呼叫Security Token Service(STS)來啟動憑證掃描,並驗證AWS憑證的工具,然後使用TruffleHog尋找其他憑證。

Storm-1175利用至少16個企業尚未修補的漏洞,於受害組織植入勒索軟體Medusa,最短在一天內就完成加密

為了滲透企業組織的網路環境,其中一種最常見的作法就是針對能從網際網路存取的應用系統,透過已知或未知的漏洞來達到目的,駭客通常還會在企業組織還無法及時修補或實施緩解措施的空窗期,利用這些漏洞來增加成功的機會。

最近微軟揭露中國駭客組織Storm-1175的攻擊活動,就是這種型態的例子。這些以經濟利益為動機的駭客,鎖定曝露在網際網路的系統,將廠商公開的已知漏洞(N-Day)快速打造成武器,在企業組織尚未普遍套用修補程式空窗期從事活動,一旦得逞,駭客就會迅速外洩資料並部署勒索軟體Medusa,大部分攻擊只有短短數天,有些甚至在1天內就完成。

疑不滿微軟處理態度,研究人員憤而公布Windows零時差漏洞BlueHammer

根據資安新聞網站Bleeping Computer的報導,自稱是Chaotic Eclipse的研究員近日透過部落格表示,他在GitHub公布名為BlueHammer的資安漏洞,並強調不會進一步說明漏洞細節,要「諸位天才」自行解析。這名研究員在GitHub說明網頁提及,概念驗證工具(PoC)存在一些臭蟲,目的是避免有人直接拿來用於實際攻擊,不過,他之後有可能會進行修正。值得留意的是,雖然Chaotic Eclipse並未說明漏洞細節,不過在字裡行間明顯表達了對微軟安全回應中心(MSRC)的不滿。

究竟上述漏洞的真實性與嚴重程度為何?Tharros首席漏洞分析師Will Dormann透過社群網站Mastodon指出,BlueHammer確實是有效漏洞,此零時差漏洞涉及本機權限提升,不過並非每次觸發都能成功。

逾1.7萬臺F5 BIG‑IP APM裝置暴露在遠端執行程式碼攻擊風險下,用戶須立即修補

資安監測組織Shadowserver基金會近日揭露,超過1.7萬臺F5 BIG-IP APM裝置暴露於公共網路環境,更直接面臨CVE-2025-53521漏洞濫用行為的威脅。

根據Shadowserver基金會的掃描顯示,目前網際網路的F5 BIG-IP APM裝置總共有1.7萬臺,這應是高風險系統數量的上限,因為我們目前無法得知未修補系統的數量與比例,其中以美國地區最多,占5,300臺,次之是日本的1,500臺、德國的1,100臺與澳洲的1,000臺,臺灣也有228臺,若這些裝置尚未完成修補,形同於暴露於這項漏洞導致的執行任意程式碼威脅下,可能成為攻擊者入侵的入口,用戶應立即進行修補以降低風險。

研究人員揭露ChatGPT資料外洩漏洞,攻擊者可竊取用戶對話內容與敏感資訊

資安公司Check Point發布報告,揭露ChatGPT存在資料外洩漏洞,OpenAI若未及時修補或緩解,將可能導致攻擊者竊取用戶對話內容與上傳資料。

該漏洞之所以發生,Check Point認為源自隔離程式碼執行環境(isolated code execution environment)的防護缺陷,攻擊者可利用隱蔽對外通道(covert outbound channel)繞過安全措施,將用戶的對話記錄、上傳檔案與AI生成內容傳送到外部。

OpenAI Codex存在指令注入漏洞,攻擊者可藉此取得用戶GitHub存取權杖

資安公司BeyondTrust研究人員近日揭露,OpenAI旗下的程式碼生成工具Codex存在重大指令注入漏洞,攻擊者可藉此竊取開發者的GitHub存取權杖(Token),進而存取開發者的GitHub程式庫。

研究人員指出,這項漏洞源自Codex在建立任務環境時,未妥善過濾外部輸入,導致GitHub分支名稱(branch name)可被直接帶入Shell指令中執行。攻擊者可在儲存庫中建立含惡意內容的分支名稱,當Codex處理相關專案時,就有機會觸發指令並洩漏GitHub存取權杖,進而導致攻擊者存取開發者的程式碼儲存庫。

天災人禍成我國海纜障礙新威脅,數發部擬加強「斷纜不斷網」韌性架構

臺灣四面環海,連接國內外的海纜已成為我國重要的國家關鍵基礎建設(CI)。數發部4月7日公布2025年我國海纜受損分析報告,指出臺灣面臨的資安風險不只來自駭客,還包括海上對海底電纜的「實體攻擊」。近4年臺灣海纜事故中,臺灣近岸(24海浬內)平均每年發生7至8起海纜障礙事件,其中因「船錨勾損」的平均占比達38.3%,平均每3起海纜障礙事件,就有超過1起源於船舶下錨。

如果從2025年發生的7起近岸障礙事件來看,3起為「船錨勾損」,占比升至42.9%,且有2起肇因為外籍「權宜輪」(FOC)非法下錨,已形成我國海纜安全的新威脅。

航太零組件廠豐達科技(3004)於4月7日在股市公開觀測站發布重大訊息,指出公司部分資訊系統遭受駭客網路攻擊,已立即啟動資安防禦機制並展開應變處置。針對影響評估,豐達科指出,目前未發現有個資、機密或重要文件資料外洩情形,且整體營運未受到重大影響。

其他資安威脅

◆伊朗駭客鎖定曝露在網路上的可程式化邏輯控制器,滲透美國關鍵基礎設施

◆伊朗駭客發動大規模密碼潑灑攻擊,逾300家採用M365的企業組織受害

◆歐洲政府遭到鎖定,中國駭客TA416透戰OAuth網釣散布惡意軟體PlugX

◆WordPress表單外掛Ninja Forms存在重大漏洞,駭客已試圖用於攻擊活動

近期資安日報

【4月7日】Claude Code資料外洩事故成駭客散布惡意軟體的新誘餌

APT28從事網釣攻擊活動FrostArmada,藉由路由器DNS組態將受害者導向AiTM基礎設施

近日美國針對俄羅斯駭客APT28從事執法行動,破壞由SOHO路由器組成的殭屍網路,並指出這些駭客將其用於把受害者導向對手中間人攻擊(AiTM)的基礎設施,參與執法活動的電信公司Lumen公布他們長期追蹤的發現,相關攻擊可追溯至去年8月

www.ithome.com.tw

Comments (0)