【資安日報】4月9日,Anthropic全新模型漏洞挖掘能力超群,直逼人類頂尖駭客

Anthropic發表全新通用語言模型Claude Mythos預覽版,該模型已自主發現數千個橫跨作業系統、瀏覽器,以及開源軟體的零時差漏洞,並同步啟動全球資安防禦計畫Project Glasswing,集結十多家科技與金融公司,納入逾40個關鍵基礎設施組織,優先提供模型存取以加速漏洞修補。

在Claude Mythos發現的數千個高風險漏洞裡,絕大部分是零時差漏洞,其中一個是存在於OpenBSD長達27年的問題,允許駭客癱瘓任何連線中的主機;另一個在FFmpeg找到的漏洞也存在16年,Anthropic強調,就算經過500萬次自動化測試,也無法發現這個弱點。Claude Mythos能根據使用者下達的指示,從常見的作業系統與瀏覽器找到零時差漏洞,甚至還能打造概念驗證程式碼,其中包含能串連4個瀏覽器漏洞的攻擊程式。

臺灣非政府組織、大學遭到Lua惡意軟體LucidRook攻擊

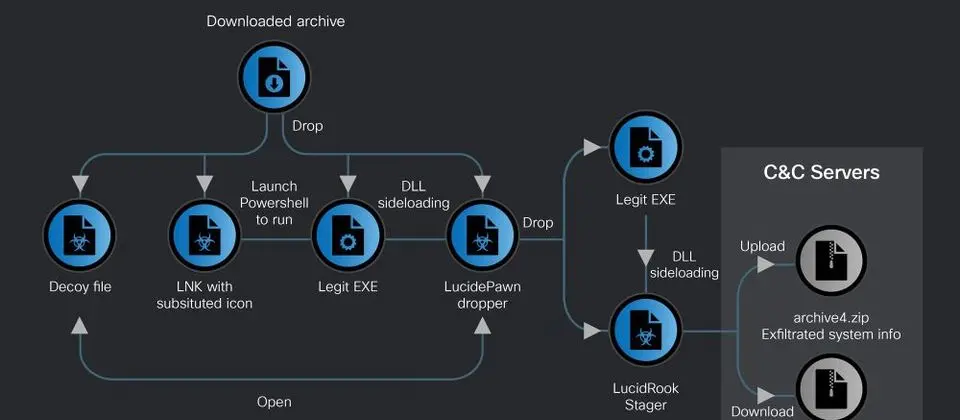

思科旗下威脅情報團隊Talos近日揭露名為UAT-10362的駭客團體,疑似針對臺灣的非政府組織(NGO)與大學從事網釣活動,散布名為LucidRook的惡意軟體,藉此進一步下載Lua有效酬載並執行。值得留意的是,駭客部署LucidRook的工具LucidPawn,會特別檢查受害電腦使用的語言及地理位置,只有在與臺灣有關,且使用正體中文的電腦環境,才會啟動LucidRook,上述跡象顯示這起活動極具針對性。

針對感染LucidRook的途徑,Talos指出大致可歸納成兩種方法,分別是使用惡意LNK檔案與EXE檔,不過,這些手法存在共通點,駭客都濫用外部應用程式安全測試(OAST)服務,並滲透FTP伺服器充當C2基礎設施。

APT28針對烏克蘭與北約國家從事網路攻擊,疑串連兩個零時差漏洞散布惡意軟體Prismex

今年2月,烏克蘭電腦緊急應變團隊(CERT-UA)與資安公司Zscaler先後提出警告,俄羅斯駭客APT28(Sofacy Group、Forest Blizzard、Fancy Bear)在最新一波攻擊行動Operation Neusploit裡,將微軟1月底修補的Office零時差漏洞CVE-2026-21509用於實際攻擊,現在有最新的調查結果指出,這些駭客疑似串接另一個零時差漏洞從事相關活動。

趨勢科技指出,他們在APT28攻擊烏克蘭與北約組織(NATO)會員國的活動當中,看到駭客使用名為Prismex的惡意軟體套件,此工具結合了隱寫術(Steganography)、元件物件模型(COM)挾持,並濫用合法雲端服務充當C2。值得留意的是,這些駭客不僅利用CVE-2026-21509,也試圖串連MSHTML框架安全功能繞過漏洞CVE-2026-21513。而對於這起攻擊行動的目的,駭客不僅從事網路間諜活動,也企圖透過資料抹除的指令進行破壞。

APT28綁架路由器從事DNS挾持,目的是AiTM網釣與情報收集

針對俄羅斯駭客APT28(Sofacy Group、Forest Blizzard、Fancy Bear)滲透路由器的殭屍網路活動,駭客的主要目標是將受害者導向對手中間人攻擊(AiTM)的基礎設施,藉此擷取他們的密碼、OAuth權杖(Token),以及其他憑證資料,英國國家網路安全中心(NCSC)近日公布相關調查結果,指出這些駭客的攻擊大致可分成兩種型態,目的也不盡相同。

駭客滲透的路由器設備,廠牌大部分是TP-Link,NCSC確認至少有23款成為APT28下手的目標。其中一款型號為WR841N的設備,攻擊者疑似利用已知漏洞CVE-2023-50224,而能在未經身分驗證的情況下,透過特製的HTTP GET請求得到密碼與憑證資訊。

駭客組織UNC6783滲透業務流程外包公司,已有數十家高價值企業組織成為目標

軟體大廠Adobe近日傳出資料外洩,自稱是Mr. Raccoon駭客疑似從該公司印度業務流程外包商(BPO)著手,在其中一名員工的電腦植入遠端存取工具啟動攻擊流程,從而竊得Adobe內部機敏資料。如今類似的攻擊行動再度傳出,上述事故很有可能是供應鏈攻擊的一部分。

Google威脅情報團隊(GTIG)主要威脅分析師Austin Larsen於社群網站LinkedIn指出,他們近期追蹤名為UNC6783的駭客團體,該組人馬犯案的動機是為了經濟利益,正在進行針對性的社交工程與網釣活動,GTIG已掌握有多個產業、數十家高價值企業組織成為目標。值得留意的是,Google提及UNC6783很可能與稱為Raccoon的人士有關。

電商平臺Magento遭鎖定,駭客利用SVG圖檔挾帶交易資料側錄工具

4月7日Sansec發現,有99個Magento電商網站出現Magecart大規模感染的跡象,駭客使用一種雙連擊(Double-tap)的交易資料側錄工具,他們將竊取信用卡資料的竊資軟體埋藏在SVG圖檔,並藉此將竊得的交易資料傳送到6個網域,而駭客可能的入侵途徑是PolyShell漏洞,該漏洞仍在持續影響未受保護的Magento商店。

Sansec提到,金融卡側錄惡意程式(skimmer)會向消費者顯示幾可亂真的安全結帳畫面,其中包含卡片資料驗證與帳單資料的欄位,在擷取付款資料後,此側錄程式將消費者導向真正的結帳網頁,因此一般使用者難以察覺有異。

美國麻州醫療體系Signature Healthcare遭網路攻擊,化療與救護車調度受影響

美國麻州的主要醫療體系Signature Healthcare,公布本週稍早發生的網路攻擊事件,導致化療、救護車派送、及藥局運作受到影響。他們於4月6日首度透露此事,部分醫療系統遭網路攻擊,院方已啟動安全回應措施,暫停重要性較低的醫療服務因應。

在發生網路攻擊事故後,院方被迫分散救護車派送任務,並取消4月7日癌症病患化療輸液服務,直到8日仍未恢復運作。有兩個地區的藥局一度被迫關閉,目前已恢復營運,不過僅提供諮詢服務,暫時無法提供病人使用處方箋領藥。

研究人員Emma Best於4月8日發現,有勒索軟體組織透過World Leaks網站,公開關於洛杉磯警局(LAPD)警官司法案件的資料,並得以下載檢視,隨後由洛杉磯時報跟進報導。此事發生的原因,可能出於外界對洛杉磯警局調查內部風紀紀錄未能向大眾公開,而感到不滿。

這批外洩資料包含337,000份檔案,其中主要是洛杉磯警官因風紀問題遭控告文件,包含證人名字與訪談記錄、警方醫療資訊、未經遮蔽的犯罪控告與洛杉磯政府調查文件,檔案大小接近7.7 TB。值得留意的是,在一般情形下,相關調查記錄會經部分塗改才公開。

CISA警告Ivanti EPMM重大漏洞已被用於攻擊,要求盡速修補

美國網路安全與基礎設施安全局(CISA)近日警告,1月底揭露的重大漏洞CVE-2026-1340已被實際利用,未修補此弱點的行動裝置管理平臺Ivanti Endpoint Manager Mobile(EPMM)風險大增,CISA將其納入已知遭利用漏洞清單(KEV),要求各機構儘速修補。

CVE-2026-1340屬於程式碼注入型(Code Injection)弱點,CVSS嚴重性評分達9.8分,攻擊者可在未經驗證情況下,對EPMM裝置發動遠端執行任意程式碼攻擊,Ivanti已在1月底發布修補程式,建議用戶盡速修補。

Google修補Android作業系統重大漏洞,未更新可能導致拒絕服務攻擊

Google近日發布2026年4月Android作業系統安全公告,修補多項漏洞,涵蓋框架層級(Framework),以及Google與恩智浦(NXP)、意法半導體(STMicroelectronics)、Thales等廠商的StrongBox元件,建議用戶盡速更新。

在這次修補的Android漏洞中,Google認定最嚴重的是零互動(zero‑interaction)漏洞CVE‑2026‑0049,存在於核心框架元件,攻擊者可利用這個漏洞,在無需與使用者互動或額外權限的情況下,導致本機系統發生拒絕服務(DoS)的狀況。

量子威脅時程大幅提前,Cloudflare加速後量子搬遷鎖定2029年

Cloudflare宣布,目標在2029年全面達成涵蓋加密與身分驗證的後量子(Post-Quantum)安全。這項決定的背景,是近期量子運算領域接連出現重大突破,使得量子電腦可破解現行密碼機制的時間點(Q-Day),從業界原先普遍預估的2035年後,大幅提前至最快2029到2030年。

促使Cloudflare加速行動的關鍵,是上周發表的兩項研究:其一是Google宣布大幅改進了破解橢圓曲線密碼學P-256的量子演算法,另一個是量子運算新創Oratomic發表的資源估算報告,指出以中性原子(Neutral Atom)量子電腦破解P-256僅需約1萬個量子位元,遠低於先前預期,其關鍵在於中性原子架構的量子位元連接性優於超導架構,每個邏輯量子位元僅需約3到4個物理量子位元,大幅降低硬體門檻。

其他資安威脅

◆新一波ClickFix網釣鎖定macOS用戶,駭客濫用指令碼編輯器於電腦植入竊資軟體

◆惡意軟體Chaos鎖定組態配置不當的雲端環境,加入SOCKS代理伺服器功能隱匿行蹤

◆殭屍網路Masjesu綁架物聯網裝置,提供受僱型DDoS服務

◆駭客冒充政府機關發送的飛彈空襲警報,意圖騙取使用者的M365帳號

◆針對臺灣子公司頻光半導體遭到勒索軟體攻擊,母公司九州電子說明影響範圍與處理過程

近期資安日報

【4月8日】APT28綁架SOHO路由器設備,將受害者導向AiTM基礎設施

臺灣非政府組織、大學遭到Lua惡意軟體LucidRook攻擊

思科揭露鎖定臺灣非政府組織(NGO)與大學的惡意軟體活動,駭客組織UAT-10362透過網路釣魚手法,部署以Lua語言打造的惡意程式LucidRook,意圖在受害電腦進行後續活動

www.ithome.com.tw

Comments (0)