執法機構出手打擊Aisuru與Kimwolf等大型殭屍網路

根據司法部說明,這些殭屍網路透過感染數位錄影機、網路攝影機與Wi-Fi路由器等物聯網設備,建立起橫跨全球的攻擊網路,累計控制裝置已超過300萬臺,其中數十萬臺位於美國境內。駭客透過這些被劫持的裝置,對全球各地目標發動攻擊,並以「網路犯罪即服務」模式,將攻擊能力出租給其他駭客使用。

法院文件指出,這些殭屍網路已被用來發動數十萬次DDoS攻擊,部分受害者因此蒙受數萬美元損失,甚至遭到勒索。各殭屍網路的攻擊規模亦相當驚人,其中Aisuru累計發出超過20萬次攻擊指令,Kimwolf超過2.5萬次,JackSkid超過9萬次,Mossad則超過1,000次,顯示其攻擊行為已具高度頻率與規模化特徵。

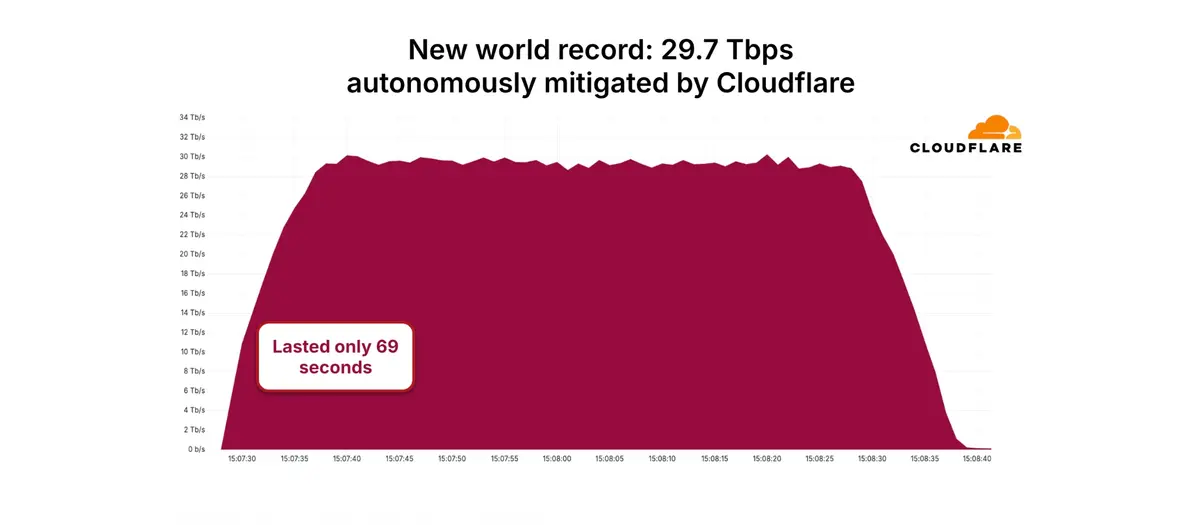

其中,Aisuru在去年第三季的攻擊火力最高達到29.7 Tbps,寫下了新紀錄。根據Cloudflare的調查,Aisuru攻擊採用UDP地毯式轟炸(Carpet Bombing)手法,透過大量隨機封包與多連接埠掃射,藉此繞過傳統依賴特徵或單一連接埠的防禦機制。此外,Aisuru主要鎖定電信、遊戲、主機代管與金融服務等產業,即使部分業者並非直接攻擊目標,其網路仍可能因攻擊流量經過而出現連線品質下降,顯示這類攻擊已足以影響骨幹網路運作。

圖片來源/Cloudflare

另一資安業者Lumen Technologies則發現,Aisuru與Kimwolf在基礎設施上存在重疊,兩者曾共用或交替使用C2架構,甚至在同一環境託管惡意程式,顯示其背後可能由同一營運體系維運。

此次執法行動的核心在於中斷殭屍網路的控制能力。美國國防部監察長辦公室轄下的國防刑事調查局(DCIS)依據法院授權,查扣多個網域名稱與虛擬伺服器,並切斷殭屍網路與受感染裝置之間的通訊,使其無法再接收攻擊指令。FBI亦參與相關調查行動,強化對網路犯罪組織的追查。

司法部強調,此次行動展現跨國合作對抗網路威脅的重要性。除了執法機關之外,多家科技與資安業者亦提供協助,共同識別並拆解相關基礎設施。

殭屍網路Aisuru再度發動大規模DDoS攻擊,29.7 Tbps創紀錄

Cloudflare報告顯示,殭屍網路Aisuru以29.7 Tbps刷新DDoS紀錄,每日平均14起超大型攻擊,推升第三季攻擊量至830萬起

www.ithome.com.tw

Comments (0)