北韓駭客Konni透過網釣散布惡意軟體EndRAT,企圖利用即時通訊軟體擴大感染範圍

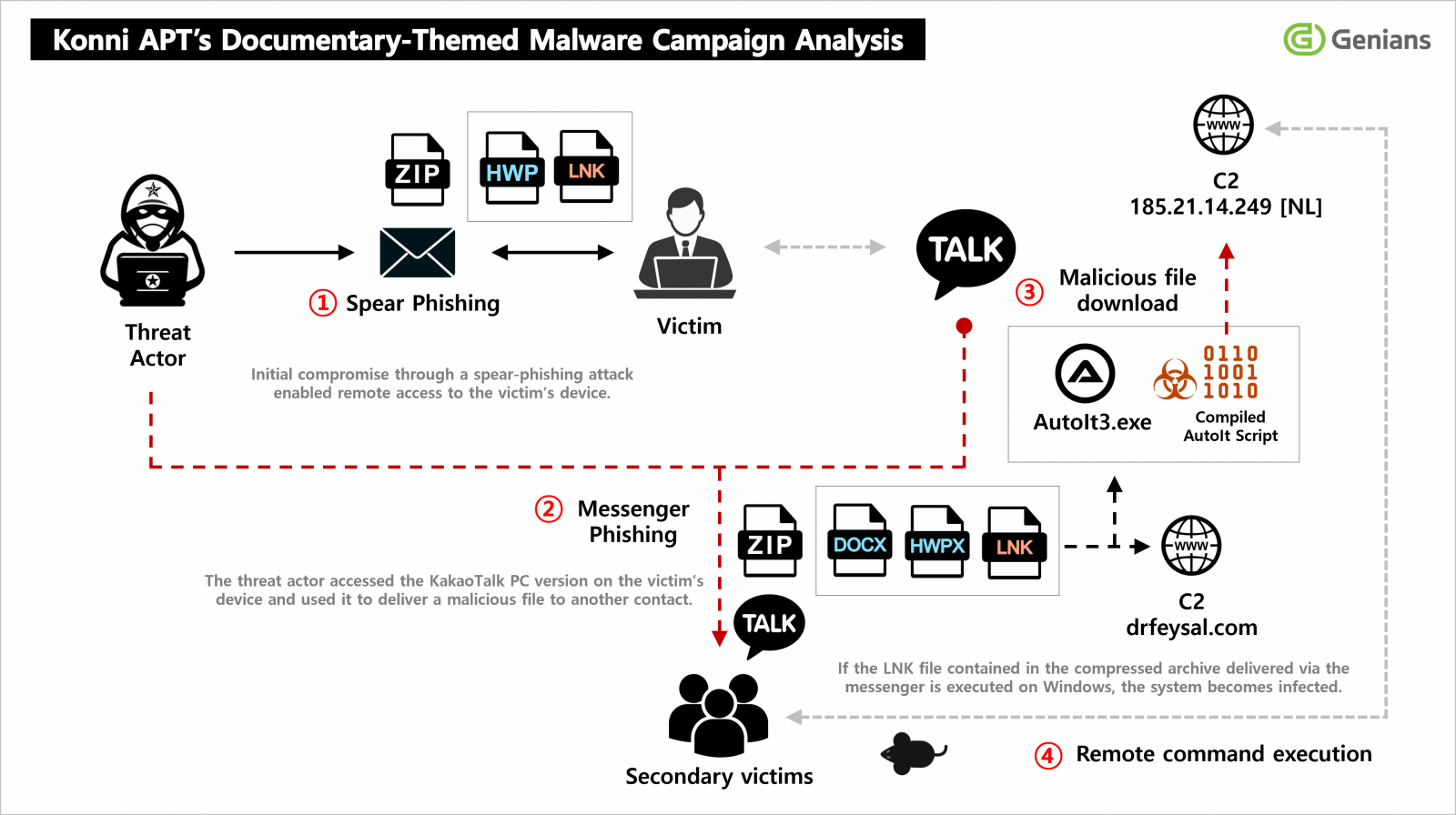

韓國資安公司Genians指出,Konni近期發動新一波魚叉式釣魚攻擊,誘騙目標下載惡意檔案,一旦入侵成功,便進一步濫用KakaoTalk帳號對外擴散攻擊,使受害電腦成為傳播惡意程式的節點。攻擊者首先透過電子郵件寄送與北韓議題相關的誘餌,內含惡意LNK捷徑檔,當受害者開啟後,電腦會下載後續有效酬載,並植入RAT木馬,讓駭客得以長期潛伏並竊取資料。

在取得裝置控制權後,駭客會存取受害者已登入的KakaoTalk應用程式,直接向聯絡人發送惡意檔案。由於訊息來自熟識對象,收件者較不易起疑,進而擴大感染範圍。

Genians指出,駭客透過KakaoTalk向受害者的聯絡人傳送ZIP檔,內含惡意LNK檔,其執行流程是先透過cmd.exe啟動32位元的PowerShell,然後PowerShell指令碼會根據特定檔案的大小來檢查LNK檔,利用XOR演算法解開LNK檔的隱藏資料區域內容,向使用者顯示PDF誘餌,最終從C2伺服器下載AutoIT指令碼,並執行其他惡意指令。

研究人員指出,惡意LNK檔帶有PDF文件的標頭,因此使用者點選,會像是在開啟PDF檔案,實際上,後續以PowerShell為基礎的攻擊流程同時在背景運作。也同時在背景運作。

駭客從C2下載的檔案當中,包含了AutoIt3.exe與APDNHFU.pdf,不過該PDF檔案實際上是AutoIT的惡意指令碼,駭客設置為期一年的工作排程,每分鐘執行一次上述的惡意指令碼,經分析後此為惡意軟體EndRAT。

值得留意的是,這些駭客近期也濫用AI加快攻擊的節奏。資安公司Check Point今年1月發現,Konni針對區塊鏈與加密貨幣領域,散播AI生成的PowerShell後門程式,範圍擴大到日本、澳洲、印度等亞太地區國家。

Analysis of the Spear-Phishing and KakaoTalk-Linked Threat Campaign by the Konni Group

Konni APT installed remote-control malware through spear phishing. It then used the victim’s KakaoTalk to spread the malicious file as a secondary wave.

www.genians.co.kr

Comments (0)