郵件伺服器Zimbra的XSS漏洞遭濫用,APT28用於攻擊烏克蘭政府機關

資安公司Seqrite揭露名為Operation GhostMail的網路間諜行動,俄羅斯駭客組織APT28(Fancy Bear)利用上述Zimbra郵件系統的跨網站指令碼(XSS)漏洞,鎖定烏克蘭政府機構進行情報蒐集。駭客透過特製電子郵件觸發XSS機制,當受害者在Webmail介面開啟郵件時,惡意JavaScript即會在瀏覽器執行,進而存取帳號內的敏感資料。由於惡意程式在瀏覽器中執行,而非直接入侵端點電腦,使一般端點防護機制難以偵測。其核心目的是長期監控受害者郵件帳號,進行情報蒐集。

針對攻擊者接觸目標的過程,他們通常會透過針對性釣魚郵件傳送惡意內容,並將攻擊程式埋藏於HTML。一旦觸發漏洞,攻擊者即可竊取電子郵件內容、聯絡人資訊,甚至包含登入憑證與雙因素驗證(2FA)資料。

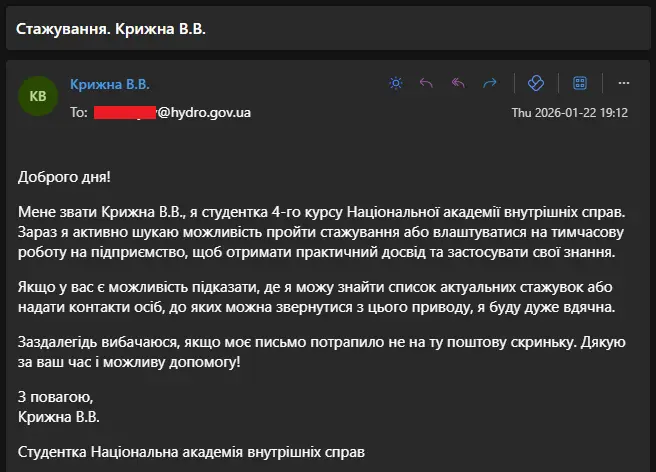

在其中一起釣魚郵件攻擊裡,駭客疑似滲透烏克蘭國家國內事務學院(NAVS)學生的電子郵件信箱,於1月22日寄信給烏克蘭國家水文局,聲稱自己是四年級學生,想要了解是否有實習的機會,或是請收信人提供更合適的聯絡窗口。附帶一提的是,駭客表示有可能寄錯人而道歉,這麼做的目的,是與收信人建立信任關係。

值得留意的是,這封信來自NAVS的基礎設施,而且沒有惡意附件或是連結,不過,駭客直接將惡意程式碼嵌入HTML的主體(Body),透過VirusTotal進行掃描,沒有防毒引擎將其視為有害。

然而,一旦收信人透過Zimbra網頁介面開啟釣魚信,就會觸發CVE-2025-66376,啟動JavaScript惡意程式載入工具,然後執行第二階段的有效酬載,載入瀏覽器使用的記憶體區塊,此酬載是竊資軟體,可擷取登入憑證、SOAP連線階段(Session)的權杖(Token)、電子郵件的內文與附件,以及Cookie等。

這起攻擊突顯郵件系統仍是國家級駭客的重要目標,由於漏洞可透過寄送郵件遠端觸發,且許多組織未即時更新系統,使攻擊者能以低成本取得高價值情報。

Operation GhostMail: Russian APT Exploits Zimbra XSS to Target Ukraine Government

Operation GhostMail uncovers a Russian APT campaign exploiting a Zimbra XSS vulnerability (CVE-2025-66376) to target a Ukrainian government agency via phishing emails and browser-based data exfiltration.

www.seqrite.com

Comments (0)